Descrierea aircrack-ng

Aircrack-ng este un cracker de chei 802.11 WEP și WPA/WPA2-PSK.

Aircrack-ng poate recupera cheia WEP odată ce suficiente pachete criptate sunt capturate de airodump-ng. Această parte a suitei aircrack-ng determină cheia WEP utilizând două metode fundamentale. Prima metodă este prin abordarea PTW (Pyshkin, Tews, Weinmann). Metoda implicită de hack este PTW. Se realizează în două etape. În prima etapă, aircrack-ng utilizează numai pachete ARP. Dacă cheia nu este găsită, atunci folosește toate pachetele din captură. Vă rugăm să rețineți că nu toate pachetele pot fi utilizate pentru metoda PTW. O limitare importantă este că atacul PTW poate sparge în prezent doar chei WEP de 40 și 104 biți. Principalul avantaj al abordării PTW este că sunt necesare foarte puține pachete de date pentru a sparge o cheie WEP. A doua metodă este metoda FMS/KoreK. Metoda FMS/KoreK include diverse atacuri statistice pentru descoperirea cheilor WEP și le folosește în combinație cu forțarea brută.

În plus, programul oferă o metodă de atac de dicționar pentru a detecta cheia WEP.

Pentru a sparge cheile partajate WPA/WPA2, se folosește numai metoda de atac de dicționar. Suportul SSE2 este inclus pentru a accelera semnificativ procesarea cheilor WPA/WPA2. „Strângere de mână în patru direcții” este necesară pentru introducere. Pentru strângerile de mână WPA, o strângere de mână completă este compusă din patru pachete. Cu toate acestea, aircrack-ng este capabil să funcționeze cu succes chiar și cu două pachete. Pachetele EAPOL (2 și 3) sau pachetele (3 și 4) sunt tratate ca o strângere de mână completă.

Licență: GPLv2

aircrack-ng ajutor

utilizare:

aircrack-ng [opțiuni]<.cap / .ivs файл(ы)>Opțiuni generale: -a

manual aircrack-ng

Optiuni generale:

-A

Mod de atac cu forță brută, 1 sau wep pentru WEP și 2 sau wpa pentru WPA-PSK.

-e

Selectați rețeaua țintă pe baza ESSID. Această opțiune este necesară și pentru a sparge WPA dacă SSID-ul este ascuns.

-b

Selectați rețeaua țintă pe baza adresei MAC.

-p

Setați numărul de procesoare de utilizat (disponibil numai pe sistemele SMP). În mod implicit, sunt utilizate toate procesoarele disponibile.

Dacă este specificată această cheie, nu sunt afișate informații de stare.

-C

Combinați aceste adrese MAC AP (separate prin virgulă) într-una virtuală.

-l<файл>

Scrieți cheia unui fișier.

-E<файл>

Creați un fișier de proiect Elcomsoft Wireless Security Auditor (EWSA) v3.02.

Opțiuni de cracare WEP statică:

Caută numai caractere alfanumerice.

Căutați numai caractere zecimale codificate binar.

Găsirea numărului cheie pentru Fritz!BOX

-d

Specificați masca cheii. De exemplu: A1:XX:CF

-m

Păstrați numai IV-urile care provin de la pachete care se potrivesc cu această adresă MAC. Alternativ, utilizați -m ff:ff:ff:ff:ff:ff pentru a utiliza fiecare IV, indiferent de rețea (acest lucru dezactivează filtrarea ESSID și BSSID).

-n

Specificați lungimea cheii: WEP pe 64 sau 40 de biți, WEP pe 128 sau 104 biți etc., cu o lungime de până la 512 biți. Valoarea implicită este 128.

-i<индекс>

Păstrați numai IV-urile care au un index cheie (de la 1 la 4). Comportamentul implicit este de a ignora indexul cheii din pachete și de a utiliza IV-ul indiferent.

-f

În mod implicit, acest parametru este setat la 2. Utilizați o valoare mai mare pentru a crește nivelul de forță brută: hack-ul va dura mai mult, dar este mai probabil să reușească.

-k

Sunt 17 atacuri KoreK în total. Uneori, un singur atac va crea un fals pozitiv uriaș care nu vă va permite să găsiți cheia, chiar și cu mai multe IV-uri. Încercați -k 1, -k 2, ... -k 17 pentru a dezactiva fiecare atac.

-x sau -x0

Dezactivați forța brută ultimii keybytes (nu este recomandat)

Activați forțarea brută pe ultimul octet de taste (implicit)

Activați forțarea brută a ultimilor doi keybytes.

Dezactivați forțarea brută cu mai multe fire (numai SMP).

Afișați versiunea ASCII a tastei în partea dreaptă a ecranului.

Acesta este un atac experimental unic cu forță brută care ar trebui utilizat atunci când modul de atac standard eșuează cu mai mult de un milion de IV-uri.

Utilizați atacul PTW (Andrei Pyshkin, Erik Tews și Ralf-Philipp Weinmann) (atac implicit).

-P<число>sau --ptw-debug<число>

Depanare PTW: 1 Dezactivare klein, 2 PTW.

Folosiți atacuri KoreK în loc de PTW.

-D sau --wep-decloak

Utilizați modul de dezvăluire WEP.

-1 sau --oneshot

rulați doar o încercare de a sparge cheia cu PTW

-M<число>

Setați numărul maxim de IV de utilizat

Opțiuni de cracare WEP și WPA-PSK

-w

Calea către fișierul dicționar pentru cracarea wpa. Specifica " - " pentru intrare standard. Liste de dicționar:

Opțiuni de hack WPA-PSK:

Test de viteza de cracare WPA.

-r<базаданных>

Calea către baza de date airlib-ng. Nu poate fi folosit cu „-w”.

Alte optiuni:

-H sau --ajutor

Arată ajutor

-u sau --cpu-detect

Oferă informații despre numărul de procesoare și suport pentru MMX/SSE

Exemple de rulare aircrack-ng

Utilizați lista de cuvinte furnizată (-w /usr/share/wordlists/nmap.lst) pentru a încerca să spargeți parola din fișierul capturat (capture-01.cap):

Root@kali:~# aircrack-ng -w /usr/share/wordlists/nmap.lst capture-01.cap Deschiderea capture-01.cap Citiți 2 pachete. # BSSID Criptare ESSID 1 38:60:77:23:B1:CB 6EA10E Fără date - WEP sau WPA Alegerea primei rețele ca țintă. Deschidere capture-01.cap

În termeni generali, teoria și procesul atacului au fost bine descrise de utilizator în articolele sale „Attacks on Wireless Networks”, așa că nu mă voi concentra pe multe puncte teoretice.

Vreau să descriu cel mai mult protozoare modalități de a ocoli protecția, dar mai detaliat.

-1. Câteva cuvinte de la mine

Vreau să spun că sunt categoric împotriva abuzului de astfel de acțiuni. Deși în orașele mari acum domnește în mare parte „Internetul nelimitat” (de aceea îmi doarme conștiința liniștită), dar totuși nu ar trebui să faci trucuri murdare și să abuzezi de el, mai ales că poate merge în lateral, despre care voi scrie mai jos. .. Altfel Ei bine, nu văd nimic reprobabil în asta și cred că astfel de acțiuni sunt echivalente cu modul de încălzire iarna cu bateria altcuiva)))Nu voi lua în considerare tot felul de nuanțe și capcane care pot fi întâlnite pe drum, cei care vor să-și dea seama singuri, restul vor dormi mai bine noaptea :)

Acesta este primul meu post, așa că nu fi prea dur :)

Deci să mergem!

0. Ne aprovizionăm cu software-ul principal

Există multe programe pentru acest tip de acțiune, dar vom folosi pachetul Aircrack-ng, care are deja tot ce ne trebuie. Acest program este dezvoltat pentru Linux, deși există o versiune pentru Windows, dar după cum am înțeles, nu este suportat în mod special și nu funcționează foarte mult)))

Descărcați și compilați cea mai recentă versiune disponibilă în prezent rc3(din 26.03.09):

wget http://download.aircrack-ng.org/aircrack-ng-1.0-rc3.tar.gz

tar -zxvf aircrack-ng-1.0-rc3.tar.gz

cd aircrack-ng-1.0-rc3

face

face instalarea

UPD.

Dacă nu doriți să vă deranjați cu sursele, este posibil să descărcați aircrack-ng din depozitele distribuției dvs. De exemplu, versiunea rc2 este disponibilă în prezent în depozitele Ubuntu 8.10, care pot fi descărcate și instalate folosind comanda:

sudo apt-get install aircrack-ngDeși dezvoltatorii recomandă utilizarea celei mai recente versiuni, deoarece. remediază multe erori și adaugă multe îmbunătățiri.

1. Colectăm informații

Mai întâi trebuie să transferați cardul nostru wi-fi în modul „monitor mode”.În cazul meu (cu driverul Madwifi-ng), acest lucru se face astfel:

sudo wlanconfig ath0 distruge

sudo wlanconfig ath0 create wlandev wifi0 wlanmode monitor

Acum avem nevoie de un program care să monitorizeze toate rețelele wireless din raza de acțiune a adaptorului nostru Wi-Fi. Personal, îmi place să folosesc Airodump-ng din pachetul software Aircrack-ng pe care l-am descărcat mai devreme.

Începem airodump specificând parametrul necesar - numele interfeței (în acest caz, ath0):

sudo airodump -ng ath0

Ce vedem? cardul nostru trece de la canal la canal și afișează toată activitatea la îndemână. Jumătatea de sus arată punctele de acces descoperite, jumătatea de jos arată clienții descoperiți (în acest caz, au fost găsiți 3 clienți, dintre care niciunul nu este conectat nicăieri):

Se pare doar că placa arată de neînțeles, de fapt, totul este simplu, iată principalele valori care ne interesează:

- BSSID- Adresa MAC punct de acces

- PWR- nivelul semnalului

- # date- numărul de pachete de date capturate

- CH- numărul canalului pe care se află punctul de acces

- MB- rata de date

- ENC- algoritm de criptare

- CIFRU- tipul de criptare

- AUTH- tipul autorizatiei

- ESSID- numele punctului de acces

- STATIE- adresa MAC a clientului

- Sonde- numele rețelelor la care clientul a încercat să se conecteze

2. Alegeți o victimă: D

Deci ce avem? Pentru a continua mai departe, trebuie să ne alegem victima...Trebuie remarcat faptul că un criteriu foarte important este nivelul semnalului. Dacă semnalul este sub 5-10, atunci nu va veni nimic bun din interacțiunea cu această rețea...

Următorul pas este să ne uităm la algoritmul de criptare (ENC):

- OPN- o retea fara criptare... frumos desigur, dar nu interesant :)

- WEP- o rețea cu criptare WEP... de fapt, aceste rețele sunt cele care ne interesează cel mai mult

- WPA/WPA2- nu crede! rețele cu criptare WPA/WPA2 :)))

3. Bună, WEP!

Nu voi descrie cum să tratăm cu SSID Cloaking, MAC Filtering și alte posibile obstacole, doar citiți articolele n3m0 sau documentația aircrack, așa că voi ajunge direct la subiect.Fără să pătrundem în subtilități, piratarea rețelei wep se rezumă la colectarea unui număr suficient de pachete, astfel încât să puteți sta și să așteptați cu răbdare până când suma potrivită este colectată de la sine, dar dacă nu există activitate între punctul de acces și client , apoi putem sta așa o săptămână... Prin urmare, pachetele de care avem nevoie vor fi generate Nu fara ajutorul nostru :)

Asadar, haideti sa începem:

Următorul este un exemplu preluat de pe aircrack-ng.org. Rețeaua cu numele (essid) - teddy, adresa MAC (bssid) - 00:14:6C:7E:40:80 și „locuiește” pe al 9-lea canal este expusă hacking-ului. Toate aceste date sunt găsite folosind airodump (vezi punctul 1 - „Colectarea informațiilor”)

Lansăm airodump care vizează rețeaua selectată situată pe al 9-lea canal, indicând adresa punctului de acces și numele fișierului în care vor fi scrise pachetele capturate:

sudo airdump-ng -c 9 --bssid 00:14:6C:7E:40:80 -w output ath0

Apoi, în noul terminal, rulați aireplay pentru a vă împrieteni cu punctul de acces

aireplay-ng -1 0 -e teddy -a 00:14:6C:7E:40:80 -h 00:0F:B5:88:AC:82 ath0Unde:

- e teddy- numele retelei

-a 00:14:6C:7E:40:80- puncte de acces MAC

-h 00:0F:B5:88:AC:82- MAC-ul nostru

Ieșirea ar trebui să fie:

aireplay-ng -3 -b 00:14:6C:7E:40:80 -h 00:0F:B5:88:AC:82 ath0

În mod ideal, rezultatul ar trebui să fie cam așa:

Salvarea solicitărilor ARP în replay_arp-0321-191525.cap

De asemenea, ar trebui să începeți airodump-ng pentru a captura răspunsurile.

Citiți 629399 pachete (am primit 316283 solicitări ARP), au trimis 210955 pachete...

Acum trecem la fereastra în care rulăm airdump și contemplăm numărul de pachete în creștere (cu nivelul de semnal adecvat). De obicei, 20 de mii de pachete sunt suficiente pentru a găsi o cheie pe 64 de biți.

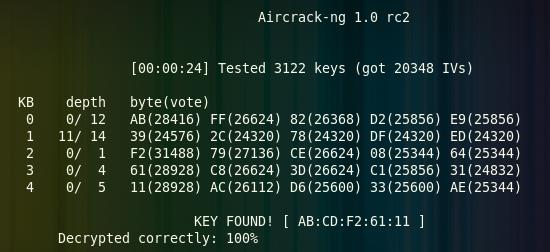

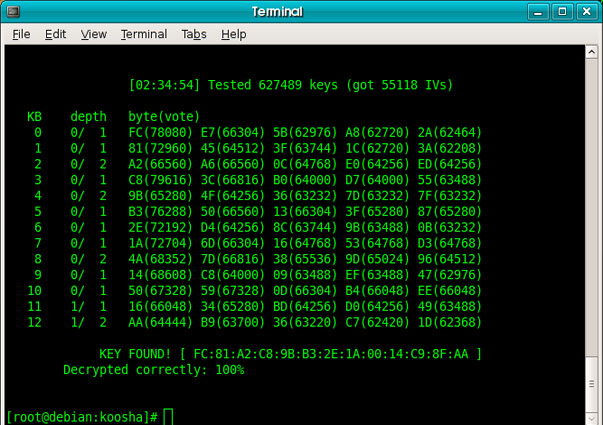

Când a fost colectat numărul necesar de pachete, care este afișat de airodump în coloana „# Date”, rulați aircrack-ng și bucurați-vă de procesul de găsire a parolei:

aircrack-ng -z output*.cap

UPD.

Parola este returnată în format hexazecimal în majoritatea cazurilor. majoritatea routerelor traduc parola în HEX fiecare în felul lor, deci cel mai adesea nu este posibilă convertirea valorilor înapoi în ASCII, deși în unele cazuri parola originală este scrisă una lângă alta între paranteze.

Asta e de fapt tot. Această parolă poate fi introdusă în siguranță, eliminați doar două puncte.

In conditii favorabile, absolut nimic complicat :)

Dacă parola nu este găsită, despre care aircrack ne va spune, cel mai probabil trebuie să prindem mai multe pachete, de exemplu 40 de mii.

4. WPA/WPA2 inexpugnabil

În acest caz, totul pare mult mai simplu, dar este mult mai dificil să ajungi la rezultatul final.Pentru început, ca de obicei, lansăm airodump care vizează rețeaua selectată ...

În cazul WPA/WPA2, colectarea pachetelor nu funcționează, pentru a ne clinti, avem nevoie de un client conectat la rețea și, mai exact, trebuie să surprindem momentul în care clientul se conectează la rețea. Dacă nu există client, atunci stăm și așteptăm...

Dacă clientul este deja conectat, rulați aireplay și opriți-i autentificarea, forțându-l astfel să se reconecteze:

aireplay-ng -0 1 -a 00:14:6C:7E:40:80 -c 00:0F:B5:FD:FB:C2 ath0Unde:

-a 00:14:6C:7E:40:80- puncte de acces MAC

-c 00:0F:B5:FD:FB:C2- Client MAC

Și la ieșire obținem:

11:09:28 Se trimite DeAuth către stație -- STMAC:

În mod ideal, ar trebui să luăm așa-numitul. strângere de mână, despre care airodump ne va anunța din nou, afișând un mesaj în rândul de sus din dreapta „Strângere de mână WPA: 00:14:6C:7E:40:80”.

Dacă acest lucru nu se întâmplă, utilizați din nou Aireplay.

Odată ce strângerea de mână este prinsă, rulăm aircrack, dar de data aceasta folosind un dicționar:

aircrack-ng -w password.lst -b 00:14:6C:7E:40:80 output*.cap

În acest caz, rezultatul depinde direct de prezența parolei dorite în dicționarul nostru, așa că șansele noastre sunt direct proporționale cu dimensiunea și calitatea dicționarului nostru...

Dicționarele pot fi găsite cu ușurință pe Internet, plus că există deja unul mic în arhiva aircrack-ng :)

5. Câteva cuvinte despre protecție

Câteva sfaturi pentru cei care categoric nu doresc să lase persoane din afară să intre în alimentatorul lor:- nu utilizați WEP și treceți complet la WPA2 și la protocoale și suplimente mai avansate peste acestea

- nu utilizați parola minimă permisă, cu cât este mai lungă, cu atât mai bine

- utilizați o parolă unică, litere mari și mici...

- nicio dată (de exemplu, toate datele în formatul ZZMMAAAA de la 01/01/1950 la 01/01/2010 sunt mutate într-un minut)

- folosiți SSID Cloaking și MAC Filtering, cel puțin puțin, dar vă va ajuta

6. Concluzie

Asta pare a fi tot...Acestea au fost cele mai simple moduri de a ocoli și de a crește protecția, dar nici măcar ele nu funcționează întotdeauna.

Pentru cei care vor sa afle mai multe, va sfatuiesc sa vizitati site-ul

În zilele noastre, rețelele wireless sunt folosite din ce în ce mai des, deja în fiecare casă unde există Internet, există și un router pentru distribuirea Wifi către dispozitive mobileși alte gadget-uri. Internetul și Wifi-ul au devenit o parte integrantă a vieții noastre. Dar întrebarea rămâne cu privire la securitatea unor astfel de rețele. După cum arată istoria, oamenii au găsit întotdeauna modalități de a pirata rețelele, iar dovada perfectă în acest sens este protocolul WEP, care ar putea fi piratat în doar câteva minute, chiar și în absența utilizatorilor conectați la rețea.

Dar se pare că a trecut, oamenii folosesc WEP din ce în ce mai puțin și își protejează rețelele cu standarde mai moderne, cum ar fi WPA și WPA2. Dar sunt cu adevărat în siguranță necondiționat? În acest articol, vom analiza cum să folosiți utilitarul Aircrack-ng pentru a testa securitatea rețelelor WPA și WPA2. Vei vedea care sunt slăbiciuneși învață cum să te protejezi de hacking.

Ce este Aircrack-ng?

Aircrack-ng este un set de utilități pentru testarea securității rețelelor Wifi. A fost dezvoltat de un grup de specialiști în securitatea informațiilor și include mai multe utilități pentru scanarea rețelei, transmiterea pachetelor în rețea, configurarea interfeței și direct, parola de forță brută. Programele acceptă piratarea rețelelor WPA și WEP.

Pachetul Aircrak include un număr mare de utilități, dar le vom acoperi doar pe cele mai elementare:

- airodump-ng- scanarea rețelei și captarea pachetelor care au fost trimise în aer;

- airmon-ng- trecerea interfeței de rețea în modul de monitorizare pentru a primi toate pachetele care se află în rețea;

- wesside-ng— utilitarul de cracare automată WEP utilizează un atac de tip PTW;

- easside-ng- un utilitar pentru cracarea automată a WEP folosind enumerarea cheilor bazată pe vectori de inițializare;

- pe lângă-ng- hacking automat al rețelelor WEP și interceptare handshake pentru WPA;

- airlib-ng- un utilitar pentru gestionarea listei de puncte de acces și parole;

- airbase-ng- un utilitar universal pentru efectuarea diverselor atacuri asupra rețelelor Wifi, este în curs de dezvoltare;

- tkiptun-ng- Utilitar de hacking WPA TKIP;

- airdecap-ng- un utilitar pentru decriptarea traficului interceptat, funcționează doar dacă cheia este prezentă;

- airdrop-ng— Efectuează dezautentificarea utilizatorului;

- airplay-ng- vă permite să generați trafic în cadrul unei rețele Wifi.

În acest articol, vom folosi doar câteva dintre aceste utilități. Și anume airodump, airmon, aircrhack și în plus pentru încercări automate de hacking.

Cum va funcționa atacul asupra WPA/WPA2?

După cum am menționat protocolul de criptare rețele fără fir WPA are și dezavantajele sale. Dar cele mai multe dintre ele sunt exacerbate de către utilizator. În afară de o vulnerabilitate descoperită recent în WPA TKIP, toate celelalte probleme se datorează unei parole slabe.

Pentru atacul nostru de testare, vom folosi propria noastră rețea. Se presupune că nu sunteți conectat la el. Să ne gândim care este esența atacului. Pentru a se conecta la rețea, fiecare client trebuie să treacă printr-un proces de autentificare cu routerul. Nu voi intra în detalii, dar între client și router se efectuează patru autentificări pe baza adresei MAC, a cheilor și a numerelor aleatoare, dacă le interceptăm, putem deja pe computerul local să încercăm să ghicim parola corespunzătoare deja pe calculatorul local.

Esența metodei este că viteza forței brute pe un computer va fi mult mai rapidă decât cu verificarea manuală, va ajunge până la 1000 de parole pe secundă, iar atunci când se folosește o parolă foarte simplă și așteptată, poate fi forța brută foarte repede.

Mai întâi punem dispozitivul în modul monitor cu airmon-ng, apoi vom intercepta toate pachetele din această rețea cu airodump-ng până găsim o strângere de mână, apoi rămâne să forțați parola folosind un dicționar cu aircrack. Acum să ne apropiem de practică și să ne gândim cât de ușor este să-ți rezolvi parola dacă este suficient de simplă.

Cum se folosește Aircrack-ng pentru a sparge WPA

sudo apt install aircrack-ng

Și în Red Hat / CentOS:

sudo yum install aircrack-ng

Windows va trebui să descărcați programul de instalare de pe site-ul oficial. După instalare, primul lucru de făcut este să ne asigurăm că nimic nu interferează cu noi. Pentru a face acest lucru, dezactivați toate serviciile care gestionează Wifi și cu atât mai mult deconectați-vă de la rețeaua Wifi dacă sunteți conectat la aceasta. Dacă NetworkManager rulează, acesta trebuie să fie dezactivat:

sudo systemctl stop NetworkManager

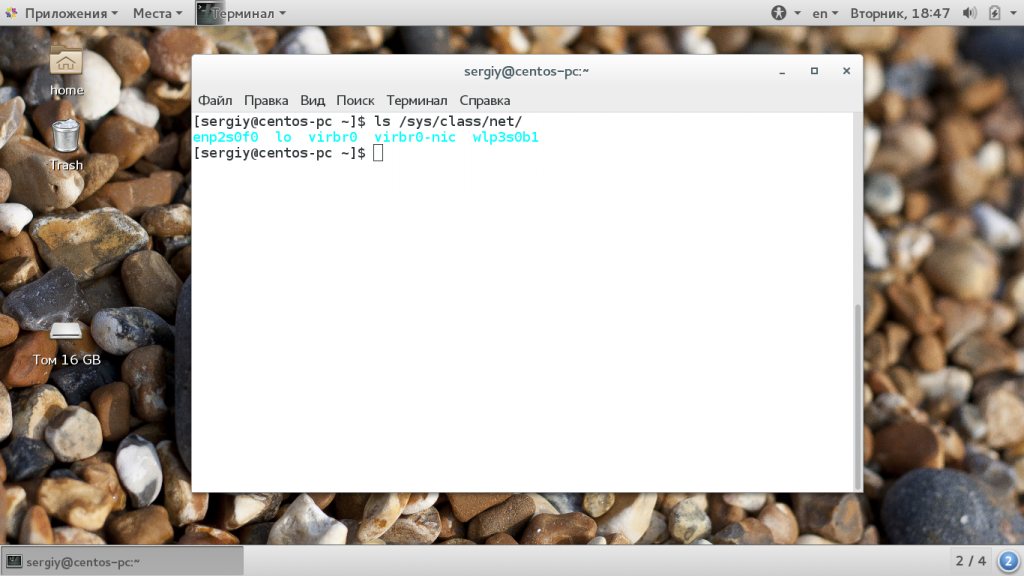

Presupun că aveți deja toate driverele necesare instalate și sunteți gata de funcționare. În primul rând, ne uităm la interfețele conectate la sistem:

sudo ls /sys/class/net/

De obicei, numele unei interfețe fără fir începe cu w, cum ar fi wlp3s0 sau wlan0. Am wlp3s0b1. Trebuie să punem interfața de rețea WiFi în modul de monitorizare. În acest mod, el poate captura toate pachetele care zboară în rețea și chiar dacă nu îi sunt adresate. În general, interfața captează deja toate pachetele, dar la nivel de program, toate pachetele care nu sunt adresate acestui computer sunt filtrate, acum nu vor fi filtrate. Urmează instrucțiunea Aircrack-ng.

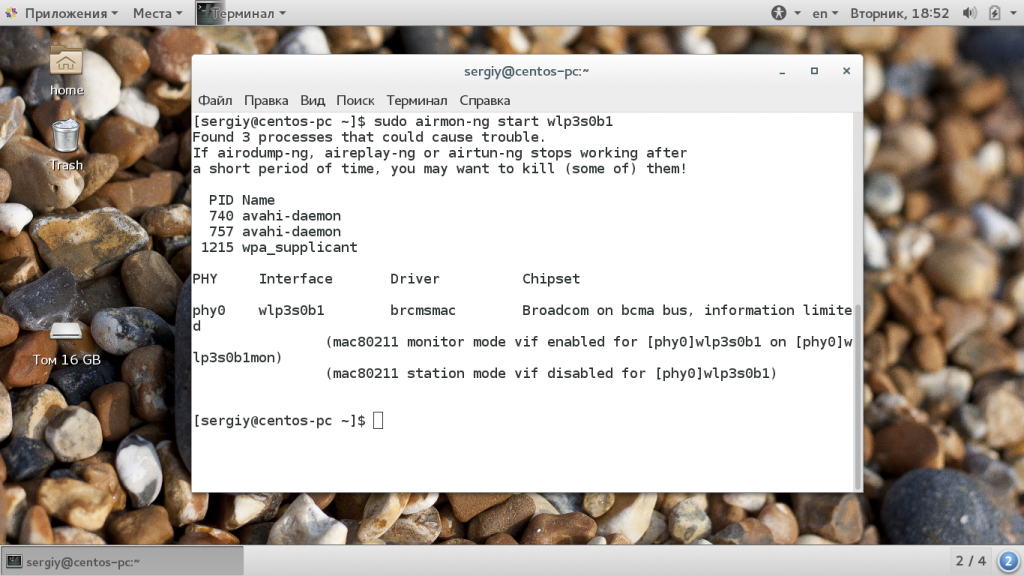

Pentru a face acest lucru, vom folosi utilitarul airmon-ng. Trebuie să treacă comanda de pornire și numele interfeței:

sudo airmon-ng start wlp0s0b1

După aceea, va fi creată o interfață virtuală care funcționează în modul monitor, numele ei este afișat în a doua coloană, pentru mine este wlp3s0b1mon, deși adesea se numește pur și simplu mon0. Dacă vreun program interferează, programul își va afișa numele și PID-urile:

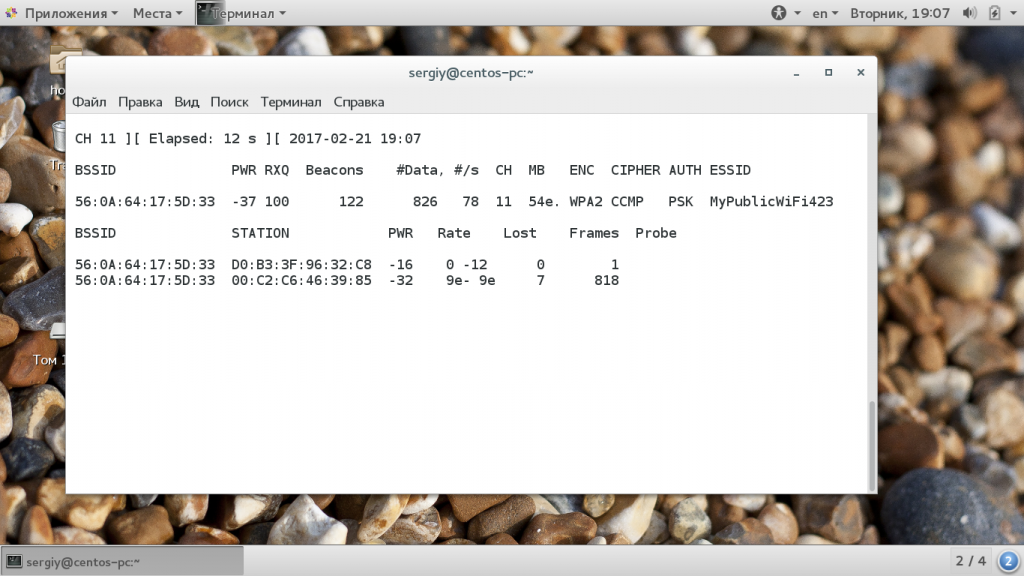

Ele trebuie terminate cu kill. Apoi, trebuie să scanăm aerul și să găsim rețeaua noastră, pe care o vom testa. Pentru a face acest lucru, utilizați comanda airodump-ng. În parametri, trebuie să transfere doar interfața. Vă rugăm să rețineți că trebuie să treceți exact interfața virtuală care funcționează în modul monitor:

sudo airodump-ng -i wlp3s0b1mon

![]()

Îți vei vedea rețeaua aproape imediat, deoarece este cel mai aproape de tine. Îl am MyPublicWifi423. Din informațiile furnizate, avem nevoie de BSSID-ul ei și de canalul, care se găsesc în coloana CH. Mai departe, vom folosi aceeași utilitate, doar că acum o vom îndrepta în mod specific către rețeaua noastră, astfel încât să nu fie distrasă de persoane din afară și să prindă tot ce avem nevoie.

Vom seta canalul cu opțiunea -c și BSSID-ul routerului cu opțiunea --bssid și, de asemenea, vom specifica cu opțiunea -w unde să salvați pachetele capturate pentru procesare ulterioară:

sudo airodump-ng -c 11 --bssid 56:0A:64:17:5D:33 -w /home/sergiy/hack.pcap wlp3s0b1mon

Nu închideți acest terminal, capturarea este în curs și, după cum puteți vedea, sunt doi utilizatori conectați la rețeaua noastră. Adresele lor MAC sunt în coloana STATION. Dacă acum unul dintre ei se deconectează și se reconectează, atunci vom primi datele necesare pentru hacking ulterioară.

Putem face acest lucru cu dispozitivele noastre, dar într-o rețea reală, un hacker nu va avea o astfel de oportunitate, așa că putem deconecta forțat clientul de la rețea folosind utilitarul aireplay. Dacă îi treceți opțiunea de deauth, acesta va trimite un mesaj de difuzare în numele routerului, cerând tuturor să se deconecteze de la rețea. Trebuie doar să trecem în parametri numărul de pachete de trimis și BSSID-ul routerului:

sudo airplay-ng --deauth 10 -a 56:0A:64:17:5D:33 wlp3s0b1mon

![]()

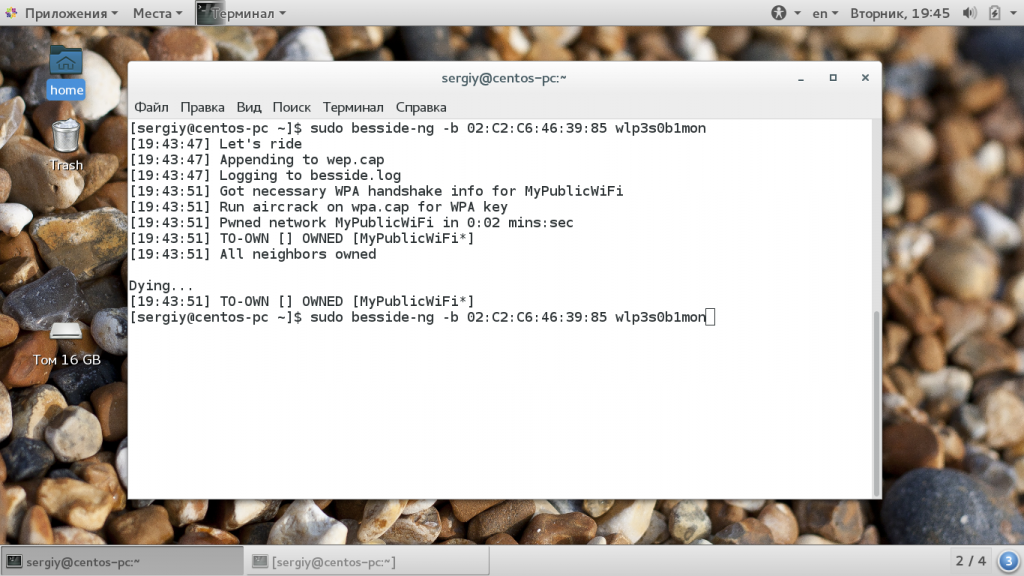

Imediat după aceea, veți vedea imediat mesajul WPA handshake: 56:0A:64:17:5D:33 în colțul din dreapta sus al terminalului. De asemenea, puteți folosi o modalitate mai ușoară de a obține Handshake. Utilitarul alăturat vă permite să efectuați automat toate acțiunile, trebuie doar să treceți BSSID-ul routerului și interfața monitorului:

sudo beside-ng -b 02:C2:C6:46:39:85 wlp3s0b1mon

Etapa asociată lucrului într-o rețea reală este finalizată și trebuie doar să parcurgem toate parolele posibile din dicționar. În continuare, să vedem cum să folosiți Aircrack-ng pentru a sparge parolele.

Un dicționar este un document cu text simplu cu o listă de parole posibile. Îl poți compune singur. Comanda va arăta astfel:

$ sudo aircrack-ng -b Router_BSSID-w cale_dicționar pachete_interceptate

sudo aircrack-ng --bssid 56:0A:64:17:5D:33 -w /home/sergiy/words /home/sergiy/hack.pcap-01.cap

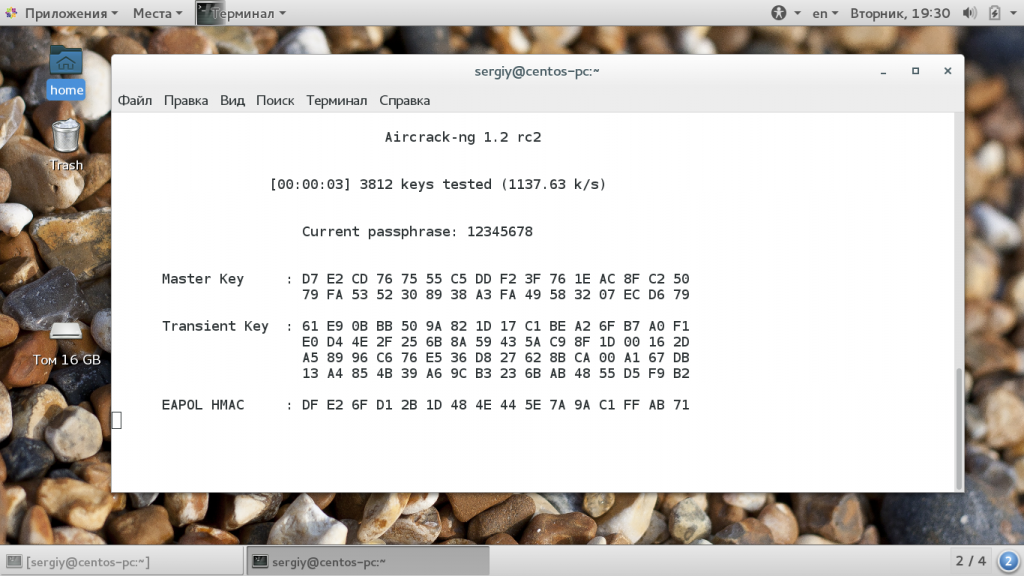

![]() După cum puteți vedea, aircrack-ng wpa2 psk poate fi spart destul de repede. Viteza forței brute a parolelor atinge mii de variante pe secundă, ceea ce înseamnă că va dura doar câteva minute pentru a ajunge la forța brută până la 100.000 de parole. Și asta pe un laptop obișnuit, cu buget redus. Pe un hardware mai puternic, utilizarea Aircrack-ng va fi mult mai rapidă.

După cum puteți vedea, aircrack-ng wpa2 psk poate fi spart destul de repede. Viteza forței brute a parolelor atinge mii de variante pe secundă, ceea ce înseamnă că va dura doar câteva minute pentru a ajunge la forța brută până la 100.000 de parole. Și asta pe un laptop obișnuit, cu buget redus. Pe un hardware mai puternic, utilizarea Aircrack-ng va fi mult mai rapidă.

Prin urmare, nu utilizați niciodată parole simple formate doar din cifre, dacă adăugați cel puțin o literă sau simbol, atunci veți reduce șansele de hacking de mai multe ori.

concluzii

În acest articol, am analizat cum să folosim aircrack-ng pentru a sparge rețelele WPA și WPA2. Amintiți-vă că piratarea sistemelor altor persoane este o infracțiune pentru care puteți fi tras la răspundere penală, așa că utilizați toate metodele descrise mai sus doar pentru a vă testa propriile rețele. Acest tutorial aircrack ng este doar pentru referință, astfel încât utilizatorii să înțeleagă cât de periculos este să folosești parole simple.

Luați în considerare aircrack-ng - cel mai bun software din lume pentru a pirata Wi-Fi și începe cu câteva elemente de bază despre ceea ce este inclus și cum să le folosești pe toate.

În primul rând, aircrack-ng nu este doar un instrument, ci mai degrabă un set de instrumente pentru editarea și piratarea rețelelor Wi-Fi. Această suită are un instrument numit aircrack pentru spargerea parolelor, dar pentru a ajunge la cracking trebuie să facem câțiva pași cu alte instrumente. În plus, aircrack-ng este capabil să facă atacuri DOS și multe altele.

Deci, să începem cu kitul aircrack-ng!

Notă scurtă

ng înseamnă „noua generație”, așa că aircrack-ng înlocuiește vechea suită aircrack care nu mai este acceptată.

Pasul 1: Iwconfig

Înainte de a începe cu aircrack-ng, trebuie să ne asigurăm că pistă înapoi definește adaptorul wireless. Putem face acest lucru pe orice sistem Linux tastând:

bt > iwconfig

Putem vedea că BackTrack a detectat cardul USB wireless al autorului și spune că cardul acceptă 802.11bgn, că ESSID-ul este dezactivat, că este în modul de gestionare și așa mai departe.

Bine, acum suntem gata să începem să folosim aircrack-ng.

Pasul 2: Airmon Ng

Primul instrument pe care îl vom analiza, care aproape niciodată nu necesită un hack WiFi este airmon-ng, care pune cardul nostru wireless în modul promiscuu (Ed: modul monitor). Da, asta înseamnă că placa noastră wireless este conectată la oricine!

Ei bine, este aproape corect. Când placa noastră de rețea este în modul de monitorizare, aceasta înseamnă că poate vedea și primi tot traficul de rețea. De obicei, NIC-urile primesc numai pachete destinate lor (care sunt determinate de adresa MAC a NIC-ului), dar cu airmon-ng va primi tot traficul wireless, indiferent dacă este sau nu destinat nouă.

Putem porni acest instrument tastând airmon-ng, action (start/stop) și apoi interfață (mon0):

bt > airmon-ng start wlan1

Airmon-ng oferă câteva informații cheie despre adaptorul nostru wireless cu chipset și driver. Cel mai important, observați că a schimbat denumirile adaptorului nostru wireless de la wlan1 la mon0.

Pasul 3: Airodump-Ng

Următorul instrument din suita aircrack-ng pe care va trebui să-l folosim este airodump-ng, care ne permite să captăm pachete din specificația noastră. Acest lucru este util mai ales când spargerea parolelor.

Activăm instrumentul lansând comanda airodump-ng și redenumind interfața de monitorizare (mon0):

bt >airodump-ng mon0

După cum puteți vedea în captura de ecran de mai sus, airodump-ng afișează toate AP-urile (punctele de acces) în rază cu BSSID-urile lor (adresele MAC), puterea lor, numărul de cadre de semnal, numărul de pachete de date, canalul, viteza, metoda de criptare, tipul de cifru utilizat, metoda de autentificare utilizată și în final ESSID-ul.

Pentru scopurile noastre de hacking WiFi, cele mai importante câmpuri vor fi BSSID-ul și canalul.

Pasul 4: Aircrack Ng

Aircrack-ng este principala aplicație a suitei aircrack-ng, care este folosită pentru spargerea parolelor. Este capabil să spargă WEP folosind metode statistice și să spargă WPA și WPA2 prin dicționar după capturarea strângerii de mână WPA.

Pasul 5: Aireplay-Ng

Aireplay-ng este un alt instrument puternic din arsenalul nostru de aircrack-ng și poate fi folosit pentru a genera sau accelera traficul hotspot-ului. Acest lucru poate fi util în special în atacuri cum ar fi atacurile de deauth care lovesc toate punctele de acces, atacurile cu parole WEP și WPA2 și atacurile de injectare și reluare ARP.

Aireplay-ng poate obține pachete din două surse:

Flux direct (difuzare) de pachete sau

Precapturat și salvat într-un fișier pcap

Fișierul pcap este tipul de fișier standard asociat instrumentelor de captare a pachetelor, cum ar fi libpcap și winpcap. Dacă ați folosit vreodată Wireshark, cel mai probabil ați lucrat cu fișiere pcap.

Aircrack- cel mai bun program de performanță și calitate de lucru folosit pentru a sparge Wi-Fi. Întrebare: „cum se folosește Aircrack?”, toată lumea este interesată mai multi oameni din cercul utilizatorilor obișnuiți. Cu toate meritele sale, Aircrack-ng a fost portat pe multe platforme diferite, cum ar fi Zaurus, Maemo și, ceea ce este deosebit de plăcut pentru utilizatorii de iPhone. Si printre cei sustinuti sisteme de operare, cele mai populare: UNIX, Mac OS X, Linux și Windows.

Ai destul un numar mare utilizatorii au unele probleme cu Aircrack, din acest motiv s-a decis să se scrie un ghid despre cracker. Deși în realitate nu este deloc dificil să folosești Aircrack, singura dificultate poate fi considerată o interfață destul de mare în limba engleză.

Cum se folosește Aircrack

În prezent, există două metode principale de criptare pentru Wi-Fi: WPA și WEP.

Dacă rețeaua pe care o întâlniți are o metodă de criptare WEP (mai „învechită”), atunci aproape sigur că o puteți pirata! Doar semnalul, de preferință, ar trebui să fie cel puțin peste puterea medie (altfel procesul va fi nerezonabil de lung).

Esența hackingului cu Aircrack este următoarea:

- Mai întâi trebuie să „prindeți” o mulțime de pachete care conțin cheia ivs. Mai precis, veți avea nevoie de cel puțin 10.000 dintre ele. Mai mult este mai bine (cu 20.000 de cracare WEP este aproape garantată).

- Pentru a determina parola, cheile obținute în fișierul de descărcare vor trebui să fie rulate în Aircrack pentru forță brută. Acest lucru ar trebui făcut așa (de exemplu, să analizăm versiunea GUI).

- Căutăm fișierul GUI Aircrack-ng în arhiva programului și îl rulăm.

- Se va deschide fereastra principală a programului. Căutăm calea către dump cu cheile salvate în linia de nume de fișiere.

- Puțin mai jos indicăm programului că în acest dump parola este criptată folosind metoda WEP. Setați lungimea cheii la 128 sau 64 (poate că trebuie să încercați diferite variante- dacă parola nu este găsită la 64, se va putea încerca la 128).

- Celula USE WORDLIST este necesară pentru a căuta în dicționar, nu este nevoie să bifați caseta. Dar USE PTW atac - caută toate personajele posibile. Aici punem o bifă, apoi apăsăm LAUNCH.

- Va apărea o linie de comandă, în ea va trebui să selectați numele grilei pentru hacking și să puneți un număr de la 1 la 4 - în funcție de numărul sub care acest program a determinat numele grilei dvs. din acest dump. În cazul în care toți parametrii sunt setați corect, enumerarea va începe cu succes.

De obicei durează aproximativ 2 minute. Dacă ați reușit să colectați suficiente chei ivs în depozit, atunci veți primi o parolă, dar nu sub forma unui set de caractere „curat”, ci cu două puncte. De exemplu, așa: " 01:19:42:24:58 ". În acest caz, parola reală este 0119422458.