Prolog

Wi-Fi je sada dostupan u gotovo svakom stanu. Nevidljive niti bežičnih kanala zaplele su megagradove i sela, kuće i dače, garaže i kancelarije. Unatoč prividnoj sigurnosti („šta, postavio sam lozinku?!“), lukavi radnici tamne strane IT-a nekako zaobilaze sve ove zaštite i drsko upadaju u vaše privatno bežično vlasništvo, osjećajući se tamo kao kod kuće. Istovremeno, za mnoge obične korisnike ova tehnologija ostaje misterija, koja se prenosi s jedne generacije na drugu hakera. Na internetu možete pronaći na desetine fragmentarnih članaka i stotine uputa o tome kako hakirati Wi-Fi, osobe koje pate od toga su pozvane da pogledaju video za obuku sa odabirom lozinke „qwerty123“, ali još nisam vidio potpuni vodič, kako kažu "od i do" na ovu temu. To je upravo ono što sam odlučio da nadoknadim.

Poglavlje 1. Potražite ko ima koristi

Hajde da shvatimo zašto ugledni (i ne tako ugledni) građani pokušavaju da hakuju Wi-Fi svog komšije? Dakle, za to može postojati nekoliko razloga:

- Besplatan internet. Da, da, hiljade školaraca, čak i u eri Fidoa i modemskih veza prije petnaest godina, bezuspješno su tražili u pretraživačima taj isti magični „Internet kreker“, preuzimajući tone trojanaca i drugih zlih duhova na svoje osobne računare. Besplatan pristup internetu bio je krajnji san cijele generacije. Sada se situacija značajno promijenila, jeftino neograničene tarife dostupni su skoro svuda, ali nikome neće škoditi da imate rezervni kanal danonoćno u rezervi u slučaju da vaš provajder privremeno zalijepi peraje. Osim toga, često se dešavaju situacije poput „vidi, on ima širi kanal od mene“, što također nagovještava korisnost onoga što se dešava.

- Putnici (a posebno nautičari). Kada Wi-Fi u hotelu košta 5 eura po satu, a komunikacija sa domovinom je potrebna stalno i po mogućnosti u sobi i besplatno, osjetite praktičnu vrijednost pokvarenog Wi-Fi-ja oštrije nego ikad. Mislim da ovome nisu potrebni suvišni komentari.

- Njuškanje prometa žrtve i naknadno hakovanje mail naloga, društvene mreže, asek i druga huliganstva. Imajući Wi-Fi lozinku u ruci, imamo priliku dešifrirati sav promet koji se prenosi putem zraka, uključujući sesije autentikacije na različitim stranicama, kolačiće i još mnogo toga ukusnog.

- Industrijska špijunaža. Trenutno je kancelarijski Wi-Fi, koji je brzo postavio nevaljali administrator, za pametnu osobu samo glavni ulaz u LAN organizacije, i tamo možete pronaći toliko zanimljivih stvari, od osnovnog njuškanja pošte i aseca do tajnih dokumenata u dijeljenim folderima i deponijama datoteka.

- Pentesting (od engleskog penetration testing - testiranje penetracije). Pentesteri su u suštini isti hakeri (i često to jesu), ali djeluju po naredbi i uz pristanak vlasnika mreže. Njihovi zadaci uključuju provjeru sigurnosti mreže i otpornosti na prodor izvana (ili ometanje njenog rada iznutra). S obzirom na cijenu ove vrste usluge, malo je vjerovatno da će vaš susjed unajmiti takvog stručnjaka (osim ako, naravno, nije oligarh), ali među vlasnicima velikih i srednjih preduzeća koji su zabrinuti za sigurnost IT struktura njihovih preduzeća, potražnja za ovakvim uslugama je veoma velika.

Nakon što ste brzo pogledali čitavu listu razloga i odvagali sve za i protiv, možete sa sigurnošću nastaviti... ne, ne na praktični dio i ne na vodene procedure, već prvo na teorijsku pripremu.

Poglavlje 2. WEP, WPA, HMAC, PBKDF2 i mnoge druge strašne riječi

U zoru razvoja bežičnog pristupa, davne 1997. godine, britanski naučnici se nekako nisu previše zamarali sigurnosnim pitanjima, naivno vjerujući da će 40-bitna WEP enkripcija sa statičkim ključem biti više nego dovoljna, LOL. Ali zlonamerni hakeri, zajedno sa talentovanim matematičarima (među njima je zapažen i naš sunarodnik Andrej Piškin, što je lepo) brzo su shvatili šta je šta i ubrzo su iz nekog razloga počele mreže zaštićene čak i dugim WEP ključem od čak 104 bita izjednačiti sa otvorenim . Međutim, s razvojem kompjuterske pismenosti među običnom populacijom, pronalaženje WEP mreže postalo je gotovo teže od otvorene, pa ćemo se fokusirati na češći (tj. sveprisutni) WPA/WPA2.

Glavna zabluda radničke klase je "Koristim WPA2, ne može se hakovati." U životu sve ispada potpuno drugačije. Činjenica je da je postupak autentifikacije (ova strašna riječ znači provjera da li je klijent "njihov") klijenta bežičnu mrežu i WPA i WPA2 su podijeljeni u dva velika podtipa - pojednostavljeni za ličnu upotrebu (WPA-PSK, PreShared Key, tj. autorizacija lozinkom) i punopravni za poslovne bežične mreže (WPA-Enterprise ili WPA-EAP). Druga opcija uključuje korištenje posebnog servera za autorizaciju (najčešće RADIUS) i, za čast programera, nema očiglednih sigurnosnih problema. Isto se ne može reći za pojednostavljenu „ličnu“ verziju. Na kraju krajeva, lozinka koju postavlja korisnik je obično trajna (sjetite se kada ste zadnji put promijenili lozinku na svom Wi-Fi-u i prenosi se, iako u iskrivljenom obliku, putem etera, što znači da je mogu čuti ne samo oni Naravno, programeri WPA su uzeli u obzir gorko iskustvo implementacije WEP-a i napunili proceduru autorizacije raznim kul dinamičkim algoritmima koji sprečavaju običnog hakera da brzo pročita lozinku “preko zraka”. nije sama lozinka ta koja se prenosi bežičnim putem sa laptopa (ili šta god da imate) na pristupnu tačku i neki digitalni nered (hakeri i njihovi simpatizeri ovaj proces zovu „rukovanje“, od engleskog rukovanje – „rukovanje“. ), dobiven kao rezultat žvakanja dugog slučajnog broja, lozinke i imena mreže (ESSID) korištenjem para računski složenih iterativnih algoritama PBKDF2 i HMAC (posebno se istaknuo PBKDF2, koji se sastoji u sekvencijalnom izvođenju četiri tisuće hash transformacija na lozinki + ESSID Očigledno je da je glavni cilj programera WPA bio da hakerima što više otežaju život i da isključe mogućnost brzog nagađanja lozinke, jer bi to zahtijevalo PBKDF2 izračune za svaku lozinku opciju, koja s obzirom na računsku složenost ovih algoritama i broj mogućih kombinacija znakova u lozinki (a ima ih, tj. karaktera, WPA lozinka može biti od 8 do 63), trajat će tačno do sljedećeg velikog praska, ili čak i duže. Međutim, uzimajući u obzir ljubav neiskusnih korisnika prema lozinkama poput „12345678“, u slučaju WPA-PSK (a samim tim i sa WPA2-PSK, vidi gore), sasvim je moguć tzv. kroz unapred pripremljene najčešće pojavljivane nekoliko milijardi lozinki, a ako odjednom PBKDF2/HMAC konvolucija sa jednom od njih da potpuno isti odgovor kao u presretnutom rukovanju - bingo! Imamo lozinku.

Svi navedeni matan se ne mogu pročitati, najvažnije će biti napisano u sljedećoj rečenici. Da biste uspješno provalili WPA/WPA2-PSK, morate uhvatiti visokokvalitetan zapis o proceduri razmjene ključeva između klijenta i pristupne točke („rukovanje“), znati tačan naziv mreže (ESSID) i koristiti rječnik napad, osim ako naravno ne želimo da ostarimo prije nego što završimo grubu silu, iako bi sve kombinacije lozinki počinjale sa "a". O ovim fazama će biti reči u narednim poglavljima.

Poglavlje 3. Od teorije do prakse.

Pa, nakon što ste prikupili priličnu količinu teoretskog znanja, prijeđimo na praktične vježbe. Da bismo to uradili, prvo odredimo šta nam je potrebno od hardvera i koji softver treba učitati u taj isti hardver.

Čak i najmrtviji netbook može presresti rukovanje. Sve što je potrebno od njega je besplatan USB port za povezivanje „ispravnog“ Wi-Fi adaptera (možete ga, naravno, uhvatiti i sa ugrađenim, ali to je samo ako napadnete komšiju u studentskom domu, jer slab signal ugrađenog adaptera i njegova nerazumljiva antena teško da će probiti barem jedan normalan betonski zid, a da ne spominjemo par stotina metara do žrtve, što je vrlo poželjno izdržati da ne izgori. dobra prednost Netbook može biti lagan (ako morate da radite u pokretu) i ima dug vijek trajanja baterije. Da bismo riješili problem odabira lozinke, računarska snaga netbooka (pa čak i punopravnog laptopa) više neće biti dovoljna, ali o tome ćemo govoriti malo kasnije, sada se moramo usredotočiti na rukovanje i metode hvatanja.

Malo iznad sam spomenuo "ispravan" Wi-Fi adapter. Zašto je tako "tačan"? Prije svega, mora imati eksternu antenu sa pojačanjem od najmanje 3 dBi, bolje 5-7 dBi, spojen preko konektora (ovo će omogućiti da se, ako je potrebno, poveže vanjska usmjerena antena umjesto standardnog pina i na taj način značajno poveća udaljenost ubijanja do žrtve), snaga izlaznog signala adaptera mora biti najmanje 500 mW (ili 27 dBm, što je ista stvar). Također ne vrijedi previše juriti za napajanjem adaptera, jer uspjeh presretanja rukovanja ne zavisi samo od toga koliko glasno vičemo u zrak, već i od toga koliko dobro čujemo žrtvin odgovor, a to je obično običan laptop (ili još gore, pametni telefon) sa svim nedostacima ugrađenog Wi-Fi-ja.

Među wardriverima svih generacija, najispravniji su adapteri tajvanske kompanije ALPHA Network, na primjer AWUS036H ili slično. Pored alfe, dosta funkcionalni su i proizvodi iz TP-LINK-a, na primjer TL-WN7200ND, iako košta upola manje od alfe, a postoje hiljade modela drugih proizvođača koji su međusobno slični kao dva grašak u mahuni, srećom nema toliko Wi-Fi čipseta u prirodi i mnogo.

Dakle, sredili smo hardver, laptop je napunjen i spreman za eksploataciju, a potreban adapter je kupljen u najbližoj prodavnici računara. Sada nekoliko riječi o softveru.

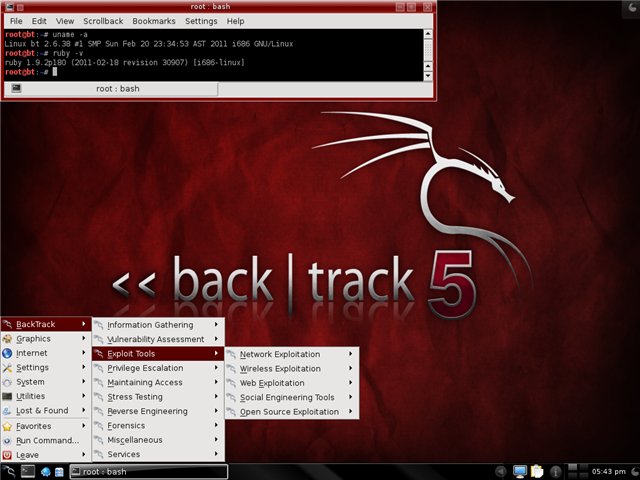

Istorijski gledano, najčešći operativni sistem Windows je bio i još uvijek je na našim laptopima. Ovo je glavni problem kod čuvara. Činjenica je da većina košer adaptera (ili bolje rečeno njihovih čipsetova) nema normalne Windows drajvere koji podržavaju vitalne funkcije – režim praćenja i ubrizgavanje paketa, što laptop pretvara u potencijalnu žrtvu, ali ne i u lovca na rukovanje. Da budemo pošteni, vrijedi napomenuti da neke čipove još uvijek podržava CommView Windows program, koji je vrlo popularan u uskim krugovima, ali je njihova lista tako loša u odnosu na cijenu samog programa (ili grižnju savjesti zbog preuzimanja). ukradena verzija), što odmah potpuno obeshrabruje želju da se „ovo“ radi pod Windowsom. U isto vrijeme, rješenje je već odavno izmišljeno, i to bez ugrožavanja zdravlja vašeg laptopa - ovo je posebna BackTrack Linux distribucija, u koju su održavatelji pažljivo upakovali ne samo sve upravljačke programe za Wi-Fi čipset koji su nam potrebni sa svim vrstama škakljive funkcije, ali i kompletan set uslužnih programa iz paketa aircrack-ng, (koji će nam uskoro dobro doći), i mnoge druge korisne stvari.

Dakle, preuzmite trenutnu verziju BackTrack 5R1 (u daljem tekstu BT5 ili općenito samo BT, jer ćemo se ovom nazivu morati vraćati više puta): http://www.backtrack-linux.org/downloads/

Uopšte nije potrebno da se registrujemo, biramo menadžer prozora po našem izboru (WM Flavor - Gnome ili KDE), arhitekturu našeg laptopa (najverovatnije 32-bitni), Image - ISO (ne treba nam nikakav virtuelni mašine), i način preuzimanja - direktno (Direktno) ili putem torrent trackera (Torrent). Distribucija je Live-DVD slika, tj. disk za pokretanje, tako da možete jednostavno da ga isečete u prazno i pokrenete, ili potrošite malo više vremena i kalorija i napravite fleš disk za pokretanje koristeći ovaj uslužni program: Universal USB Installer (preuzmite ovde: www.pendrivelinux.com). Očigledna ljepota drugog rješenja je da možete kreirati stalnu particiju na fleš disku sa mogućnošću čuvanja datoteka, što će vam dobro doći u budućnosti. Neću se detaljno zadržavati na procesu stvaranja fleš diska za pokretanje, samo ću reći da je poželjno da njegov volumen bude najmanje 4 GB.

Ubacimo fleš disk (disk, ili šta god imate) u laptop i dižemo sa njega. Voila, imamo strašnu i užasnu (ali zapravo užasno lijepu) BT5 radnu površinu! (Kada se od vas traži korisničko ime i lozinka, unesite root odnosno toor. Ako se desktop ne pojavi, dajte startx komandu. Ako se opet ne pojavi, onda nije vaša sudbina da radite u Linuxu, popušite priručnike).

BackTrack: Završi ga!

Dakle, sve se savršeno napunilo, počinjemo da proučavamo šta imamo gde. Prvo, pronađimo naš Wi-Fi adapter da to uradimo, otvorimo prozor komandne linije (Terminal ili Konsole, u zavisnosti od tipa menadžera prozora) i damo komandu;

kod:

root@bt:~# iwconfig wlan0 IEEE 802.11abgn ESSID:isključeno/bilo koji Način:Upravljana pristupna tačka: Nije pridružena Tx-Power=14 dBm Ponovi dugo ograničenje:7 RTS thr:off Fragment thr:off Ključ za šifriranje:isključeno Upravljanje napajanjem :off wlan1 IEEE 802.11bgn ESSID:isključen/bilo koji Režim:Upravljana pristupna tačka: Nije pridružena Tx-Power=20 dBm Ponovi dugo ograničenje:7 RTS thr:off Fragment thr:off Ključ za šifriranje:isključeno Upravljanje napajanjem:isključeno

Odlično, naš adapter je vidljiv kao wlan1 (wlan0 je ugrađeni adapter za laptop, možete ga potpuno onemogućiti da ne ometa). Prenesite wlan1 iz Managed mode u Monitor mod:

kod:

root@bt:~# airmon-ng start wlan1

i pogledajte šta se desilo:

kod:

root@bt:~# iwconfig wlan0 IEEE 802.11abgn ESSID:isključen/bilo koji Način:Upravljana pristupna tačka: Nije pridružena Tx-Power=14 dBm Ponovi dugo ograničenje:7 RTS thr:off Fragment thr:off Ključ za šifriranje:isključeno Upravljanje napajanjem :off wlan1 IEEE 802.11bgn Način rada: Monitor Tx-Power=20 dBm Ponovno pokušaj dugo ograničenje:7 RTS thr:off Fragment thr:off Upravljanje napajanjem: isključeno

Odlično, ali zašto je parametar TX-Power (snaga prijenosa) samo 20 dBm? Imamo adapter od 27 dBm? Pokušajmo dodati snagu (glavna stvar ovdje je ne pretjerati):

kod:

root@bt:~# iwconfig wlan1 txpower 27 Greška za bežični zahtjev “Set Tx Power” (8B26) : SET nije uspio na uređaju wlan1 ; Nevažeći argument.

I tu smo suočeni sa prvim razočaranjem - nemoguće je podesiti snagu na više od 20 dBm! Ovo je zabranjeno zakonom u mnogim zemljama, ali ne i u Boliviji! Čini se da Bolivija ima neke veze s tim, ali:

kod:

root@bt:~# iw reg set BO root@bt:~# iwconfig wlan1 txpower 27

... i sve ide glatko, Bolivija nam je puno pomogla, hvala na tome.

Šta imamo u ovoj fazi? Naš moćni Wi-Fi adapter je konfigurisan za maksimalnu snagu u monitor modu i čeka narudžbe na mon0 interfejsu. Vrijeme je da pogledate okolo i poslušate prijenos. Vrlo je jednostavno:

kod:

root@bt:~# airodump-ng mon0

Sada je sva pažnja na ekranu!

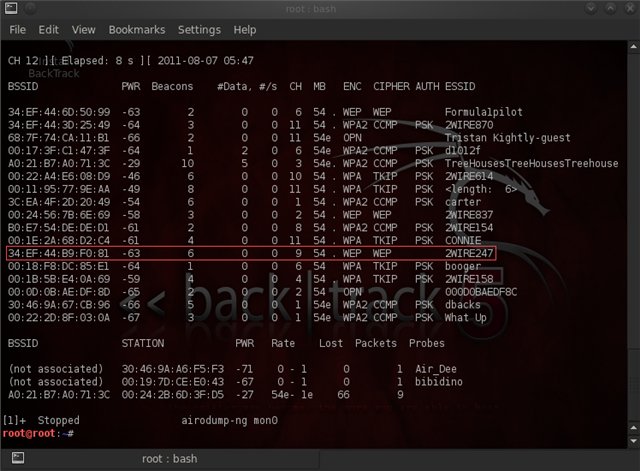

Mreža sa WEP-om je zaokružena crvenom bojom - rijetkost ovih dana.

U gornjem lijevom uglu možete vidjeti kako se kanali skeniraju (ako trebate popraviti kanal, trebate pozvati airodump-ng pomoću tipke –channel<номера каналов через запятую>), zatim je tabela pronađenih mreža koja pokazuje (s lijeva na desno): BSSID (MAC adresa mreže), nivo prijema signala u dBm (zavisi od osjetljivosti prijemnika, na dobrim adapterima -80 dBm je potpuno normalni nivo), broj primljenih Beacon okvira (ovo su paketi emitovanja koji nose informacije o mreži), broj primljenih paketa podataka i brzina prijema (paketa u sekundi), kanal na kojem pristupna tačka emituje, brzina pristupnu tačku u megabitima, tip autentifikacije (OPN - otvorena mreža, WEP, WPA, WPA2), tip enkripcije, magična slova PSK u slučaju WPA/WPA2 (detalji su opisani gore u poglavlju 2) i, konačno, naziv mreže, odnosno njen ESSID.

Odmah ispod glavne tabele nalazi se tabela trenutnih asocijacija klijenata na bodove. Gledajući unaprijed, napominjem da je i on važan, jer se može koristiti za određivanje aktivnosti i MAC adresa klijenata za njihovo naknadno razdruživanje.

Iz gornje slike proizilazi da imamo šta da uhvatimo - postoje i pristupne tačke i klijenti sa dobrim signalom. Ostaje samo da odaberete žrtvu (da se fajl ne bi previše nabubao, možete snimiti pakete samo sa jedne pristupne tačke davanjem ključa –bssid

kod:

root@bt:~# mkdir /mnt root@bt:~# mount /dev/sda1 /mnt root@bt:~# cd /mnt

gdje je /dev/sda1 datoteka vanjskog fleš disk uređaja (možete pronaći gdje je fleš disk pokupio u vašem slučaju tako što ćete preturati po izlazu naredbe dmesg).

Na primjer, pokrenimo airodump-ng da snimimo pakete samo sa jedne mreže sa liste u datoteku testcap.cap:

kod:

root@bt:~# airodump-ng –bssid a0:21:b7:a0:71:3c -w testcap mon0

Sada možete sipati šoljicu kafe i žvakati sendvič dok čekate da se sledeći klijent poželi uhvatiti za pristupnu tačku i dati nam željeni stisak ruke. Usput, nakon primitka rukovanja, u gornjem desnom uglu će se pojaviti poruka upozorenja: WPA rukovanje: A0:21:B7:A0:71:3C. To je to, posao je završen i možete preći na sledeće poglavlje.

Kada se pojedu svi sendviči, nema više kafe i još nema rukovanja, pada mi na pamet vedra misao da bi bilo lepo požuriti klijenta rukovanjem. Da biste to učinili, aircrack-ng paket uključuje poseban uslužni program koji vam omogućava slanje zahtjeva klijentima za odvajanje (odspajanje) s pristupne točke, nakon čega će se klijent htjeti ponovo povezati, a to je upravo ono što čekamo . Ovaj uslužni program se zove aireplay-ng i potrebno ga je pokrenuti u zasebnom prozoru paralelno sa pokretanjem airodump-ng tako da možete istovremeno snimiti rezultate rada. Započnimo razdruživanje:

kod:

root@bt:~# aireplay-ng –deauth 5 -a a0:21:b7:a0:71:3c -c 00:24:2b:6d:3f:d5 wlan1

gde je očigledno da vodimo 5 sesija deasocijacije klijenta 00:24:2b:6d:3f:d5 sa pristupne tačke sa BSSID a0:21:b7:a0:71:3c (adresu klijenta smo preuzeli sa donjeg airodump-ng asocijacijska tabela, ne možete je uopšte navesti, tada će se deasocijacija izvršiti zahtevom za emitovanje, što nije tako efikasno koliko bismo želeli).

Nakon provođenja takvog postupka (a ništa nas ne sprječava da ga ponovimo još jednom, za svaki slučaj), vjerovatnoća da ćemo se rukovati značajno se povećava.

Sada najvažnija stvar. Sve gore opisano je opisano samo u obrazovne svrhe. A sve zato što aircrack-ng komplet uključuje tako divan uslužni program kao što je besside-ng, koji automatski izvodi sve gore navedene operacije, razbija sam WEP i sprema WPA rukovanje u zasebnu datoteku. Pokretanje ovog uslužnog programa je neverovatno jednostavno:

kod:

root@bt:~# pored-ng mon0

I to je sve! Nakon što ste dali ovu magičnu komandu, sada možete samo sjediti i gledati rezultate njegove užurbane aktivnosti, radujući se svim stiscima ruke koji dolaze i dolaze (oni se čuvaju u trenutnom folderu u datoteci wpa.cap, a dnevnik se upisuje u besside.log fajl). Lozinke sa WEP mreža koje je hakovao besside-ng takođe se mogu naći u njegovom dnevniku.

Pa, kao rezultat urađenog ogromnog posla, akumulirali smo *.cap fajlove koji sadrže rukovanje i možemo bezbedno da pređemo na četvrto poglavlje. Ali da ipak vidimo šta smo uhvatili i procijenimo kvalitet rukovanja.

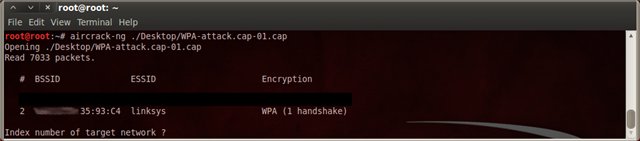

Možete brzo procijeniti ima li rukovanja u datoteci koristeći najjednostavniji poziv aircrack-ng:

kod:

aircrack-ng<имя файла>

Ako postoji rukovanje, aircrack-ng će pokazati BSSID, ESSID i broj rukovanja za svaku mrežu:

aircrack-ng vidi rukovanje linksys-a, brate

Međutim, gore sam spomenuo da koristeći aircrack-ng možete samo procijeniti prisustvo rukovanja, a to nije bez razloga. Činjenica je da aircrack-ng nije dobar EAPOL parser i može lako pokazati prisustvo rukovanja tamo gdje ga nema (ili, preciznije, postoji, ali ne radi). Zaronimo dublje u divljinu EAPOL paketa koristeći Wireshark (lijeni i ne baš radoznali čitaoci mogu preskočiti svoje dragocjeno vrijeme i preći direktno na Poglavlje 4).

Otvorite našu *.cap datoteku u Wiresharku i postavite izraz

kod:

(eapol || wlan.fc.type_subtype == 0×08) && nije pogrešno oblikovan

kao filter da među hrpama smeća vidimo samo pakete koji nas zanimaju.

Evo ih, rukovanje

Dakle, šta vidimo? Prvi paket na listi je Beacon okvir, koji nosi informacije o bežičnoj mreži. Tamo je i označava da se mreža zove 'dlink'. Dešava se da u datoteci nedostaje Beacon okvir, tada da bismo izvršili napad moramo sigurno znati ESSID mreže, uzimajući u obzir činjenicu da je osjetljiv na velika i mala slova (da, 'dlink', 'Dlink' i 'DLINK' su tri različita ESSID-a!) i, na primjer, mogu sadržavati razmake na neočekivanim mjestima, kao što je na kraju. Navođenjem pogrešnog ESSID-a za napad u ovom slučaju, osuđeni smo na neuspjeh - lozinka neće biti pronađena čak i ako je u rječniku! Dakle, prisustvo Beacon okvira u datoteci sa rukovanjem je očigledan plus.

Sljedeći u fajlu su ključni EAPOL paketi, koji čine samo rukovanje. Općenito, potpuno EAPOL rukovanje bi trebalo da sadrži četiri uzastopna paketa, od msg (1/4) do msg (4/4), ali u ovom slučaju nismo imali previše sreće, uspjeli smo presresti samo prva dva para; koji se sastoji od msg (1/4) i msg (2/4). Ljepota je u tome što se upravo u njih prenose sve informacije o hešu WPA-PSK lozinke i oni su ti koji su potrebni za izvođenje napada.

Pogledajmo bliže prvi par msg(1/4) i msg(2/4) (zaokruženo crvenom bojom). U njima pristupna tačka (Stanica) 02:22:B0:02:22:B0 prenosi slučajni broj AN jednom klijentu (Klijentu) 00:18:DE:00:18:DE u prvom EAPOL paketu rukovanja i prima nazad SNonce i MIC, izračunate od strane klijenta na osnovu primljenog ANonce. Ali obratite pažnju na vremenski interval između msg (1/4) i msg (2/4) - to je skoro čitava sekunda. Ovo je mnogo, a sasvim je moguće da paketi msg (1/4) i msg (2/4) pripadaju različitim rukovanjem (što će svakako dovesti do nemogućnosti pogađanja lozinke čak i ako je u rječniku) , a ako nema presretnutih kontrolnih paketa msg (3/4) i msg (4/4), nemoguće je ovo provjeriti. Stoga je prvo rukovanje vrlo sumnjivog kvaliteta, iako izgleda sasvim valjano.

Srećom, u ovom slučaju imamo još jedan par paketa msg (1/4) i msg (2/4) sa vremenskim intervalom od samo 50 milisekundi između njih. To najvjerovatnije ukazuje da pripadaju istom rukovanju, pa ćemo ih izabrati za napad. Označimo Beacon okvir i ove pakete desnim klikom i odabirom Označi paket (prebacivanje) i spremimo ih u novu datoteku odabirom stavke menija 'Sačuvaj kao...' i ne zaboravimo označiti okvir Označeni paketi:

Sačuvajmo ono što smo stekli mukotrpnim radom!

U zaključku poglavlja, želio bih napomenuti da se za napad i dalje preporučuje korištenje “punopravnih” rukovanja koje imaju Beacon okvir i cijeli niz EAPOL paketa od prvog do četvrtog. Da biste to učinili, vaša Wi-Fi oprema mora vrlo dobro "čuti" i pristupnu tačku i klijenta. Nažalost, in stvarnom životu To nije uvijek moguće, tako da morate praviti kompromise i pokušati ručno "oživjeti" polumrtvo rukovanje, kao što je gore prikazano.

Poglavlje 4. Od rukovanja do lozinke.

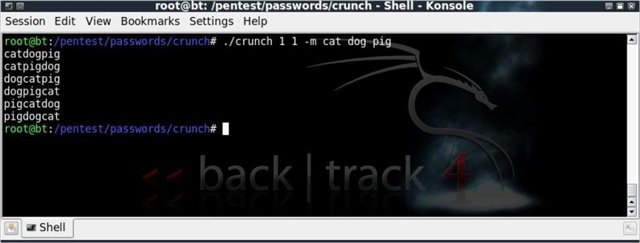

Pažljivi čitatelj odavno je shvatio da je hakovanje WPA, čak i uz rukovanje i direktne ruke napadača, slično lutriji koju organizira vlasnik pristupne točke koji dodjeljuje lozinku. Sada, sa manje-više kvalitetnim rukovanjem u ruci, naš sljedeći zadatak je da pogodimo baš ovu lozinku, tj. u suštini dobitak na lutriji. To nije pametno povoljan ishod niko ne može da garantuje, ali neumoljiva statistika pokazuje da je najmanje 20% WPA mreža uspešno hakovano, tako da ne očajavajte, hajdemo na posao, prijatelji, pre svega, treba da pripremite rečnik! WPA rječnik je obična tekstualna datoteka koja sadrži jedan moguća opcija lozinka. S obzirom na zahtjeve za lozinkom WPA standarda, moguće lozinke moraju imati najmanje 8 i ne više od 63 karaktera i mogu se sastojati samo od brojeva, velikih i malih latiničnih slova i specijalnih znakova poput!@#$%, itd. (usput, ova abeceda se smatra prilično opsežnom). A ako je sve jasno s donjom granicom dužine lozinke (najmanje 8 znakova i tačka), onda s gornjom granicom sve nije tako jednostavno. Probijanje lozinke od 63 znaka pomoću rječnika je potpuno besmislen zadatak, pa je sasvim razumno ograničiti maksimalnu dužinu lozinke u rječniku na 14-16 znakova. Rečnik visokog kvaliteta (za koji se uspešnost ishoda procenjuje na 20%) teži više od 2 GB i sadrži oko 250 miliona mogućih lozinki dužine u navedenom opsegu od 8-16 karaktera. Šta bi trebalo uključiti u ove moguće kombinacije lozinki? Prvo, definitivno, cijeli digitalni raspon od osam cifara, koji, prema statistikama, čini gotovo polovinu svih otkrivenih lozinki. Uostalom, razni datumi se savršeno uklapaju u 8 cifara, na primjer 05121988. Puni digitalni osmocifreni broj ima 10^8 = 100 miliona kombinacija, što je samo po sebi dosta. Osim toga, borbeni rječnik ratnika mora nužno uključivati riječi koje se najčešće koriste kao lozinke, na primjer internet, lozinka, qwertyuiop, imena itd., kao i njihove mutacije s popularnim sufiksima za proširenje lozinki (jedini lider u ovoj oblasti je naravno sufiks 123). One. Ako je diana lozinka prekratka da bi bila u skladu sa WPA standardom, snalažljiv korisnik će je u većini slučajeva dodati u diana123, čime će povećati (po njegovom iskusnom mišljenju) tajnost lozinke. Poznato je i nekoliko desetina takvih popularnih sufiksa. Ako pokušavate sami da sastavite rječnik, možete izguglati listu riječi wpa i preuzeti gotovi rječnik (ne zaboravite na ciljanje, jer bi bilo prilično naivno nadati se. za uspjeh provođenjem kineskog rukovanja kroz ruski rječnik i obrnuto) ili potražite odgovarajući ovdje u ovoj temi.

i ovako možete koristiti crunch za stvaranje različitih kombinacija osnovnih riječi

Nakon što smo pripremili neku vrstu rječnika (nazovimo ga wordlist.txt radi jasnoće), prelazimo direktno na odabir lozinke. Pokrenite aircrack-ng sa sljedećim parametrima:

kod:

root@bt:~# aircrack-ng -e

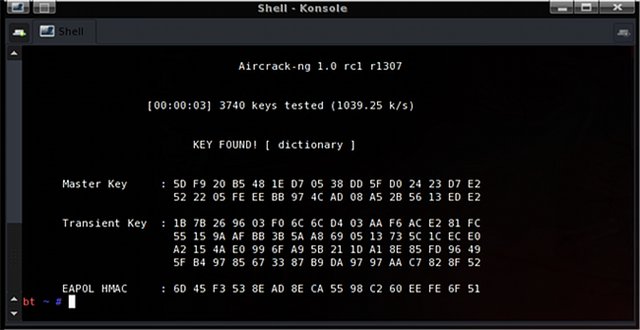

Ura! Lozinka za rječnik je pronađena za 3 sekunde! (da je bar tako jednostavno...)

Na slici iznad, aircrack-ng je pronašao lozinku (i to je bio rečnik reči) za samo 3 sekunde. Da bi to učinio, isprobao je 3.740 mogućih lozinki brzinom od 1.039 lozinki u sekundi. Sve bi bilo u redu, ali ovdje bi se pažljivi čitatelj trebao poprilično napregnuti, jer smo ranije govorili o rječniku od 250 miliona mogućih lozinki! Brzo izračunavanje: 250*10^6 podeljeno sa 1039 i dobijamo... oko 240 hiljada sekundi, što je 66 sati, što je skoro tri dana! Upravo ovoliko vremena će vašem laptopu trebati da obradi osnovni rječnik od 2 GB (osim ako, naravno, nemate sreće i lozinka se nađe negdje u sredini procesa). Ovakvi gigantski vremenski intervali su diktirani malom brzinom proračuna zbog visoke računske složenosti algoritama ugrađenih u proceduru WPA autentifikacije. Šta možemo reći o velikim rječnicima, na primjer, pun digitalni devetocifreni znak već sadrži 900 miliona kombinacija i biće potrebno nekoliko sedmica proračuna kako bismo bili sigurni da (najmanje) lozinka nije pronađena

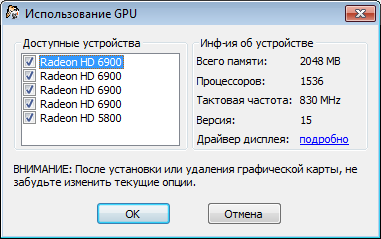

Ovakva gubitnička situacija nije mogla a da ne uznemiri radoznale umove hakera i ubrzo je pronađeno rješenje. GPU-ovi su korišteni za streaming računarstvo. GPU (Graphic Processing Unit) je srce vašeg 3D akceleratora, čip sa stotinama (pa čak i hiljadama) stream procesora koji vam omogućava da distribuirate brojne, ali elementarne operacije heširanja lozinki i na taj način ubrzate proces pretraživanja za redove veličine. Da ne budem neosnovan, reći ću da je overklokovani ATI RADEON HD 5870 sposoban da postigne brzinu od 100.000 lozinki u sekundi, a to je već primjetan (za dva reda veličine) iskorak u odnosu na aircrack-ng.

Monster ATI RADEON 6990 – 3000 shadera, 165.000 WPA lozinki u sekundi. Ko je veći?

Naravno, takve brojke su tipične samo za vrhunske ATI RADEON adaptere (NVIDIA, sa svojom CUDA tehnologijom, još uvijek je iskreno inferiorna u odnosu na ATI u smislu brzine WPA nabrajanja zbog očiglednih arhitektonskih prednosti potonjeg). Ali morate platiti za sve, dobar adapter se isplati dobar novac, i troši mnogo energije. Osim toga, potrebno je vrlo pažljivo pratiti overklokiranje i hlađenje GPU-a, a da ne podlegnete provokacijama pravih gejmera koji guraju svoje adaptere dok se artefakti ne pojave na ekranu. Uostalom, za njih su artefakti (i zapravo, hardverske greške GPU kalkulatora zbog rada na ekstremnim frekvencijama) samo prolazni ostaci na ekranu, ali za nas su prepuni propuštene lozinke.

Kao dio ovog članka za početnike, vjerovatno neću ulaziti duboko u džunglu postavljanja ATI SDK-a i pyrita za Linux (napomenuću samo da je ovo malo gnjavaža), jer ovo bi bilo dostojno posebnog članka (kojih ima mnogo na internetu), a ciljna publika, odnosno sretni vlasnici vrhunskih Radeona, nije tako velika i lako mogu sami pronaći potreban materijal .

Paradoksalno, Windows je najpogodniji za pogađanje WPA lozinki pomoću GPU-a. Činjenica je da drajveri video adaptera igraju značajnu ulogu u ovom procesu, na čije Windows verzije programeri obraćaju mnogo više pažnje od drajvera za Linux i druge operativne sisteme, a to nije slučajno, jer se uglavnom fokusiraju na potrebe gejmera. . Dva programa mogu odabrati WPA lozinku za Windows - komercijalni Elcomsoft Wireless Security Auditor (ili jednostavno EWSA) i konzolni uslužni program hashcat-plus iz paketa hashcat by Atom (na opću radost korisnika Windowsa, također ima GUI, ili jednostavno rečeno, poseban prozorski interfejs). Dalje ćemo razmotriti upotrebu ovih programa, a istovremeno uporediti njihove karakteristike kvaliteta, a konkretno to će biti brzina pretraživanja koju će svaki od njih razvijati pod jednakim uslovima, odnosno na istom računaru sa istim drajverima i isti i isti rečnik.

Morate početi sa traženjem i instaliranjem najnovija verzija drajvere za vašu video karticu (ili barem provjerite da li već imate instaliranu najnoviju verziju). Pristalice zelenih video adaptera bi trebalo da posete www.nvidia.com, dok crveni idu na stari način na www.ati.com, gde odabirom modela GPU-a sa liste možete preuzeti drajvere za svoju verziju Windows-a. Neću obraćati puno pažnje na proceduru instalacije drajvera, vjerovatno ste to već radili, i to više puta.

EWSA se može naći (i kupiti) na web stranici programera - www.elcomsoft.com, samo imajte na umu da se priča da besplatna probna verzija ne prikazuje pronađenu lozinku (normalna "probna" verzija se može naći ovdje, samo zapamtite da ga izbrišete sa računara nakon što ga isprobate) . Instaliranje i konfigurisanje EWSA ne bi trebalo da izazove mnogo problema, možete odmah odabrati ruski jezik u meniju, u postavkama GPU-a, uverite se da su vaši GPU-ovi vidljivi programu i izabrani potvrdnim okvirima (ako GPU-ovi nisu vidljivi na listi , očito imate problem sa drajverima), a također navedite programirajte svoje rječnike u postavkama rječnika.

Hajde da upregnemo sve konje...

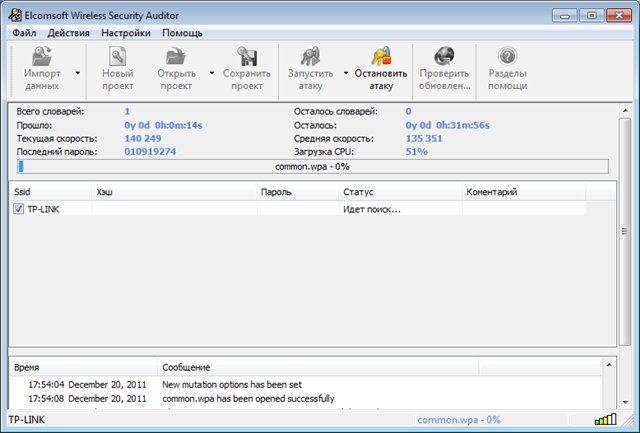

Kliknite na “Import data -> Import TCPDUMP file” i rukovanjem odaberite datoteku *.cap (program će ih provjeriti i ponuditi da označimo one koje želimo napasti), nakon čega možete sigurno kliknuti na “Pokreni napad -> Rječnik napad”:

EWSA otakue (kakva brzina...)

U ovom testu, EWSA je pokazala brzinu od samo 135.000 lozinki u sekundi, iako sam na osnovu hardverske konfiguracije očekivao da ću vidjeti cifru od najmanje 350 hiljada.

Hajde da uporedimo rad EWSA sa njegovim zaista besplatnim konkurentom - hashcat-plus. Preuzmite cijeli set hashcat-gui-a (koji već uključuje konzolu hashcat-plus) sa autorske web stranice i raspakirajte arhivu na prikladno mjesto (nije potrebna instalacija). Pokrećemo hashcat-gui32.exe ili hashcat-gui64.exe u zavisnosti od bitnosti Windows-a i odgovaramo na prvo pitanje koji ćemo GPU koristiti - NVidia (CUDA) ili ATI RADEON (opcija samo CPU nam očigledno neće odgovarati).

Kada se pojavi glavni prozor programa, idite na karticu oclHashcat-plus (ili cudaHashcat-plus u slučaju NVidia-e). Ovdje postoji jedna suptilnost - hashcat ne može raščlaniti EAPOL rukovanje (uopće), i zahtijeva od vas da mu date WPA heševe "na srebrnom tacni" u vlastitom *.hccap formatu. Možete konvertovati obični *.cap u *.hccap koristeći zakrpljeni uslužni program aircrack-ng, ali nemojte ponovo preuzimati BT zbog takve sitnice! Na našu opštu radost, hashcat programer je napravio zgodan online konverter, samo učitajte svoju *.cap datoteku sa rukovanjem tamo i navedite ESSID, ako postoji rukovanje u datoteci, dobićete *.hccap spreman za napad .

Idemo dalje - program naznačimo našu *.hccap datoteku kao Hash datoteku za napad, dodamo datoteke rječnika u prozor Word liste (možete koristiti strelice da postavite željeni redoslijed njihovog prolaska), odaberite WPA/WPA2 kao Hash tip i kliknite na Start.

Trebalo bi da se pojavi prozor konzole sa pokretanjem odabrane hashcat-plus verzije sa gomilom parametara, a ako je sve u redu, uslužni program će početi da radi. Tokom procesa izračunavanja, možete prikazati trenutni status pritiskom na tipku 's', pauzirati proces pritiskom na 'p' ili ga prekinuti pritiskom na 'q'. Ako hashcat-plus iznenada pronađe lozinku, sigurno će vas upoznati s njom.

Rezultat je 392.000 lozinki u sekundi! I to se vrlo dobro slaže sa teoretskom očekivanom brzinom na osnovu konfiguracije sistema.

Nisam jak zagovornik ili protivnik EWSA ili hashcat-plus. Međutim, ovaj test uvjerljivo pokazuje da je hashcat-plus mnogo skalabilniji kada se koristi više GPU-a istovremeno. Izbor je na vama.

Ponekad se mogu vidjeti ljudi koji primaju radio signal vaše mreže. To može dovesti do krađe identiteta i drugih zlonamjernih aktivnosti. Mrežni sigurnosni ključ ili pristupna fraza mogu pomoći u zaštiti vaše bežične mreže od takvog neovlaštenog pristupa.

Čarobnjak za podešavanje mreže će vam pomoći da instalirate mrežni sigurnosni ključ.

Napomena: Ne preporučuje se korištenje Wired Equivalent Privacy (WEP) kao metoda zaštite bežične mreže. Tehnologija Wi-Fi zaštićenog pristupa (WPA ili WPA2) je sigurnija. Ako WPA ili WPA2 tehnologija ne radi, preporučuje se zamjena mrežnog adaptera onim koji radi sa WPA ili WPA2. Sve mrežni uređaji Računari, ruteri i pristupne tačke takođe podržavaju WPA ili WPA2.

Metode šifriranja za bežične mreže

Trenutno postoje tri metode šifriranja za bežične mreže: Wi-Fi zaštićeni pristup (WPA i WPA2), žičana ekvivalentna privatnost (WEP) i 802.1x. Prve dvije metode su detaljnije opisane u nastavku. 802.1x, koji se obično koristi za korporativne mreže, nije pokriven u ovom odjeljku.

Tehnologija Wi-Fi zaštićenog pristupa (WPA i WPA2)

Da biste se povezali pomoću WPA i WPA2, morate imati sigurnosni ključ. Kada se ključ potvrdi, svi podaci koji se šalju između vašeg računara ili uređaja i pristupne tačke biće šifrovani.

Postoje dvije vrste WPA autentifikacije: WPA i WPA2. Koristite WPA2 kad god je to moguće jer je najsigurniji. Gotovo svi novi bežični adapteri podržavaju WPA i WPA2, ali postoje neki stariji modeli koji ih ne podržavaju WPA-Personal i WPA2-Personal daju korisnicima istu pristupnu frazu. Ove vrste se preporučuju za upotrebu u kućnim mrežama. WPA-Enterprise i WPA2-Enterprise su dizajnirani za upotrebu sa 802.1x serverom za autentifikaciju, koji kreira drugačiji ključ za svakog korisnika. Ovaj tip se obično koristi u radnim mrežama.

Protokol privatnosti ekvivalentne žice (WEP).

WEP je metoda zaštite mreže prethodne generacije koja je još uvijek dostupna i podržava starije modele uređaja, ali nije preporučljivo koristiti ga. Kada aktivirate WEP, morate konfigurirati mrežni sigurnosni ključ. Ovaj ključ za šifriranje se šalje preko mreže sa jednog računara na drugi. Međutim, WEP sigurnost je relativno lako razbiti.

Postoje dvije vrste WEP-a: autentifikacija otvorenog sistema i autentifikacija dijeljenog ključa. Nijedan od njih nije potpuno siguran, ali provjera autentičnosti dijeljenog ključa je najmanje siguran tip. Za većinu bežičnih računara i pristupnih tačaka, javni ključ za autentifikaciju je isti kao statički WEP ključ za šifrovanje koji se koristi za zaštitu mreže. Napadač može presresti uspješnu poruku za autentifikaciju dijeljenog ključa i koristiti alate za njuškanje kako bi odredio zajednički ključ za autentifikaciju i statički ključ za WEP šifriranje. Kada se odredi statički WEP ključ za šifriranje, napadač će imati potpuni pristup mreži. Iz ovog razloga ovo Windows verzija ne podržava automatsku mrežnu konfiguraciju koristeći WEP provjeru autentičnosti dijeljenog ključa.

Ako, uprkos ovim upozorenjima, i dalje želite da postavite WEP autentifikaciju pomoću zajedničkog ključa, to možete učiniti slijedeći ove korake.

Ručno kreiranje mrežnog profila koristeći WEP provjeru autentičnosti dijeljenog ključa

- Otvorite prozor Centra za mrežu i dijeljenje.

- Kliknite Postavi novu vezu ili mrežu.

- Odaberite Ručno povezivanje na bežičnu mrežu i kliknite Dalje.

- Na stranici Unesite informacije o bežičnoj mreži koju želite da dodate, u okviru Tip bezbednosti izaberite WEP.

- Popunite preostale stranice i kliknite na Next.

- Kliknite na Postavke veze.

- Idite na karticu Sigurnost i na listi Tip sigurnosti odaberite Općenito.

- Kliknite OK i Zatvori.

Kada je Wi-Fi prvi put razvijen kasnih 1990-ih, stvorena je Wired Equivalent Privacy (WEP) kako bi se osigurala bežična privatnost. WEP je, kako je postalo poznato, bio užasno nesavršen i lako se hakovao.

Kao zamjena, većina bežičnih pristupnih tačaka sada koristi Wi-Fi Protected Access II sa unaprijed zajedničkim bežičnim sigurnosnim ključem poznatim kao WPA2-PSK. WPA2 koristi jači AES algoritam enkripcije, koji je vrlo teško razbiti, ali nije nemoguće.

Slabost WPA2-PSK sistema je u tome što se šifrovana lozinka koristi u onome što se zove 4-smjerno rukovanje. Kada se klijent autentifikuje putem pristupne tačke (AP), klijent i AP prolaze kroz 4 koraka autentifikacije korisnika do pristupne tačke. Ako možemo uhvatiti lozinku u ovom trenutku, možemo pokušati da je provalimo.

U ovom tutorijalu u našoj seriji hakovanja Wi-Fi-ja, pogledat ćemo korištenje i rječnički napad na šifriranu lozinku nakon što je uhvatimo u 4-smjernom rukovanju.

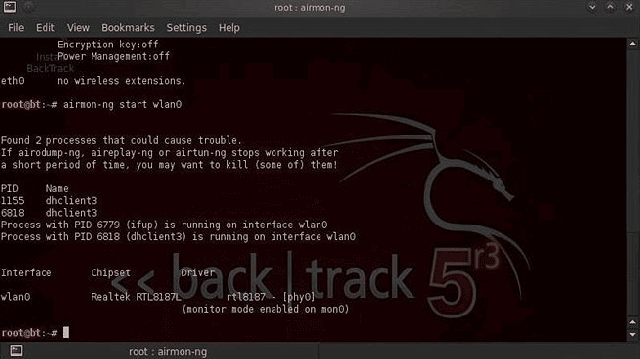

Korak 1: Stavite Wi-Fi adapter u način praćenja pomoću Airmon-NG

Počnimo tako što ćemo naš bežični adapter staviti u nadzorni mod. Ovo je slično stavljanju žičanog adaptera u promiskuitetni način rada. Omogućava nam da vidimo sav bežični saobraćaj koji prolazi pored nas u zraku. Otvorimo terminal i unesemo:

airmon-ng start wlan0

Imajte na umu da je airmon-ng preimenovao vaš wlan0 adapter u mon0.

Korak 2: Snimite promet sa Airodump-NG

Sada kada je naš bežični adapter u modu za nadgledanje, imamo mogućnost da vidimo sav bežični saobraćaj koji prolazi kroz vazduh. Možemo jednostavno uhvatiti promet koristeći komandu airodump-ng.

Ova naredba bilježi sav promet koji bežični adapter može vidjeti i odražava važne informacije o njemu, uključujući BSSID (MAC adresu pristupnih tačaka), snagu, broj okvira signala, broj okvira podataka, kanal, brzinu šifriranja (ako je dostupno), i konačno, ESSID (ono što većina nas zove SSID). Uradimo ovo sa komandom:

airodump-ngmon0

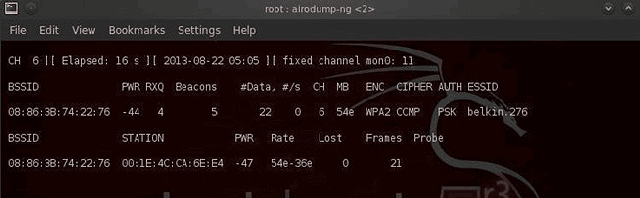

Imajte na umu da su sve vidljive pristupne tačke navedene na vrhu ekrana, a klijenti na dnu ekrana.

Korak 3: Fokusirajte Airodump-NG na jednu pristupnu tačku i na jedan kanal

Naš sljedeći korak je fokusiranje naših napora na jednu pristupnu tačku i jedan kanal, te prikupljanje važnih podataka sa njih. Za ovo nam je potreban BSSID i kanal. Otvorimo drugi terminal i unesemo:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --write WPAcrack mon0

08:86:30:74:22:76 je BSSID

- c 6 - kanal na kojem AP radi

WPAcrack je datoteka u koju želite pisati

pon 0

Kao što možete vidjeti na slici iznad, sada se fokusiramo na prikupljanje podataka iz jednog Belkin276 ESSID-a na kanalu 6. Belkin276 je vjerovatno zadani SSID koji je glavna meta za bežično hakiranje, jer korisnici koji ostave ESSID uključen Po defaultu, po pravilu ne troše mnogo truda na svoju sigurnost.

Korak 4: Aireplay-NG Deauth

Da bismo uhvatili šifrovanu lozinku, moramo imati autentifikaciju klijenta na AP-u. Ako je korisnik već autentificiran, možemo ga poništiti (prekinuti vezu) i njihov sistem će se automatski ponovo autentifikovati i mi možemo uhvatiti njihove šifrirane lozinke u procesu. Otvorimo drugi terminal i unesemo:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0

100 - broj okvira za deautentifikaciju koje želite poslati

08:86:30:74:22:76 - ovo je BSSID AP

pon0 - bežični adapter za nadzor

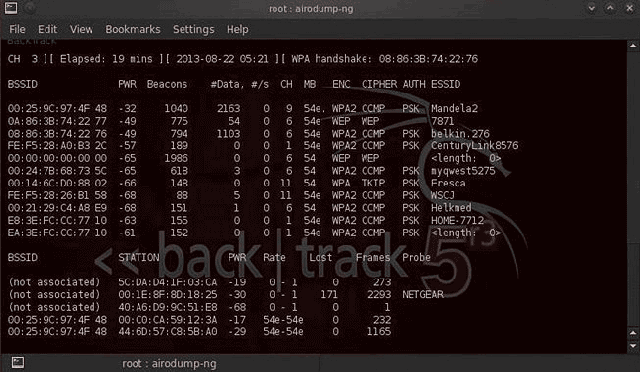

Korak 5: Snimanje rukovanja

U preliminarnom koraku, isključili smo korisnika sa njegovog vlastitog AP-a, a sada kada se ponovo autentifikuje, airodump-ng će pokušati uhvatiti njegovu lozinku u novo 4 scenski stisak ruke. Vratimo se na naš airodump-ng terminal i provjerimo jesmo li uspjeli ili ne.

Imajte na umu da u gornjoj liniji krajnje desno, airodump-ng piše "WPA rukovanje". Ovo on javlja da smo uspješno uhvatili šifriranu lozinku! Ovo je prvi korak ka uspjehu!

Korak 6: Dajte lozinku Aircrack-NG!

Sada imamo šifrovanu lozinku u WPAcrack datoteci i možemo pokrenuti ovu datoteku sa aircrack-ng uz pomoć datoteke lozinke iz našeg skupa. Zapamtite da je ova vrsta napada dobra onoliko koliko je dobra vaša datoteka lozinke. Autor je koristio standardnu listu lozinki uključenu u aircrack-ng na BackTrack-u pod imenom darkcOde.

Sada ćemo pokušati da provalimo lozinku otvaranjem drugog terminala i unosom: